IoT-Systeme entwickeln

Safe, Secure und schnell am Markt

Fortsetzung des Artikels von Teil 1

Ausfallsicher - jederzeit

Die Methodik der Plattform, eine Ausfallsicherheitsstrategie zu implementieren, ist in Bild 3 dargestellt. Hierbei adressiert das Konzept vier Themenbereiche:

➔Protect: Der Mechanismus schützt die Firmware und kritische Daten in ihrem Integritätszustand und vor Manipulation. Außerdem beinhaltet er einen Prozess, der die Authentizität und Integrität von Firmware-Updates gewährleistet.

➔Detect: Der Mechanismus detektiert physikalische Angriffe, beziehungsweise ob die Firmware oder kritische Daten manipuliert wurden.

➔Recover: Wiederherstellen der Firmware und kritischer Daten in einen integren Zustand.

➔Notify: Protokollieren von authentifizierten Ereignissen für Audits und Melden von kritischen Gerätezustandsmetriken an Cloud-Services wie AWS IoT Device Defender.

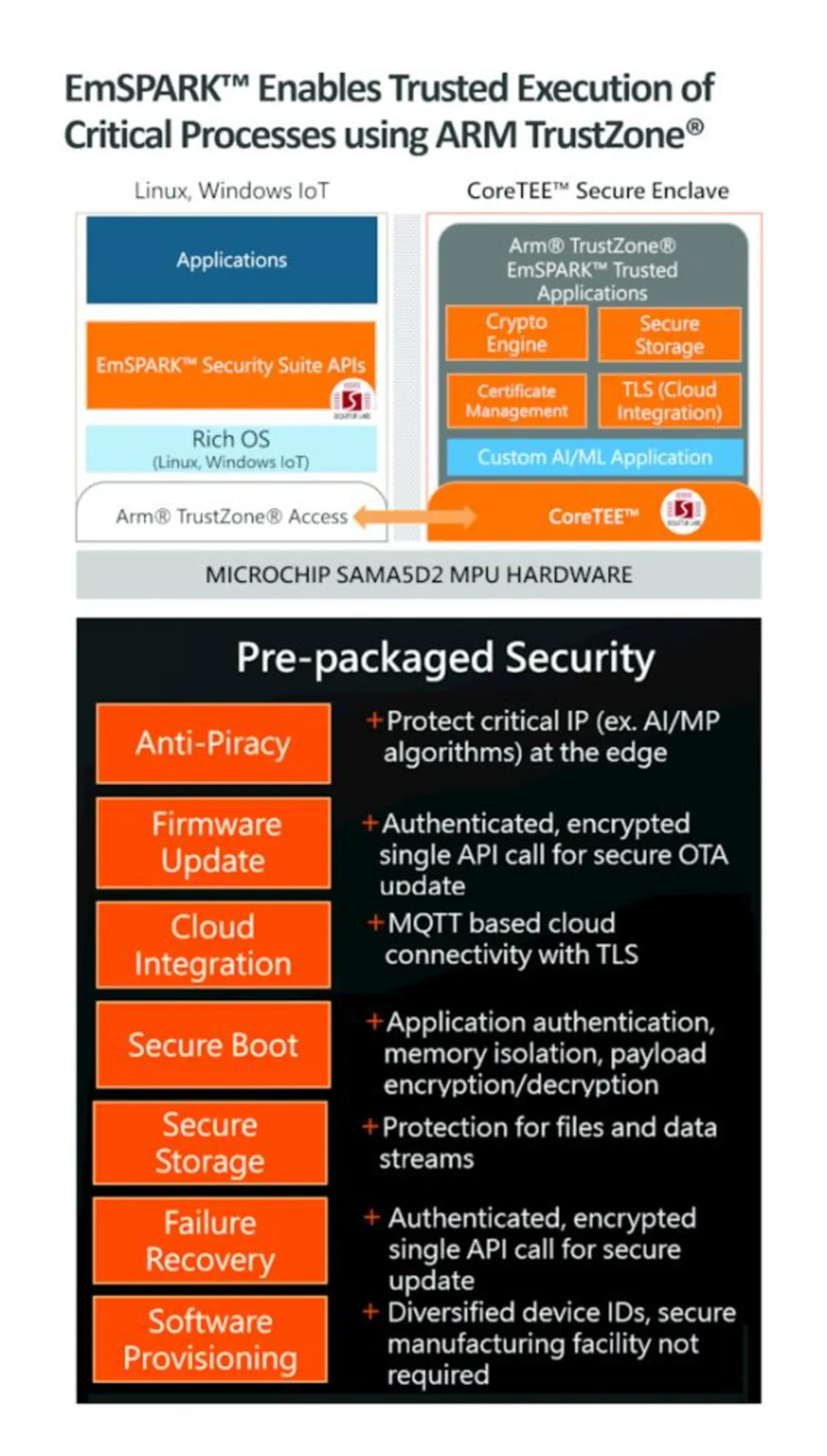

Die Shield96 Trusted Platform löst die Herausforderung ohne Nutzen externer Sicherheitselemente, Trusted Platform Modules (TPMs) oder Smartcards. Die »EmSPARK Security Suite« implementiert verschiedene vertrauenswürdige Anwendungen (Trusted Applications, TA) in der isolierten Domäne »CoreTEE« und stellt eine strukturierte C-Bibliothek für Softwareentwickler bereit. Einen kurzen Abriss einiger Trusted Applications finden Sie nachfolgend.

Secure Boot

Der Vorgang stellt ab Werk das Authentifizieren sowie den Schutz aller Anwendungen und Funktionen des Boot-Prozesses bereit. Hierbei werden sicherheitskritische Ressourcen isoliert und Payloads entschlüsselt.

Secure OTA Firmware-Update

Das Risiko eines Kompromittierens beim Update-Prozess ist hoch. Ein Authentifizieren des Updates muss somit bindend sein. Folgende kritischen Funktionen werden bereitgestellt:

➔Payload-Authentifizierung

➔Payload-Entschlüsselung

➔Speicherort zum Identifizieren neuer Updates beim Boot

➔Rollback-Prävention (auf Anfrage)

➔Tool zum Generieren sicherer Firmware-Images

Device Failover Protection

Ein Detektieren von Inkonsistenzen oder sogar physikalischen Angriffen während des Boots oder zur Laufzeit ist essenziell. Das Ausfallsicherheitskonzept des Secure Bootloaders adressiert diese, indem auf ein sekundäres Image zurückgegriffen werden kann. So ist die Koordination des kompletten Prozesses gewährleistet und auf Kundenwunsch anpassbar.

Kürzere Time-to-Market

Insgesamt sind Unternehmen in der Lage, mit dem Ansatz verschiedene Risken sowie die »Total Cost of Ownership« zu minimieren und somit die Markteinführung eines IoT-Produktes zu beschleunigen. Vereinfacht ausgedrückt geschieht das mithilfe des Vereinfachens und Reduzierens der Gesamtkosten beim Hardware-Design mit der SIP-Technik des Prozessors sowie eines auf die Sicherheitsperipherie des SAMA5D27-Prozessors abgestimmten Security-Software-Frameworks. Wichtig ist weiterhin ein skalierbares Provisionierungskonzept zum Schutz vor Produktpiraterie und des geistigen Eigentums sowie dem Speichern und Verteilen von kritischen Daten/Schlüsseln. Außerdem ein Secure-Boot-Vorgang mit einem Vertrauensanker, der das Partitionieren der sichereren (CoreTEE) und unsicheren Domäne (Linux) zur Verfügung stellt und ausschließlich authentifizierte Payloads vom OEM bootet. Zu guter Letzt ist das Bereitstellen von Softwarewerkzeugen zum Erstellen vertrauenswürdiger Payloads für Software-Updates essenziell.

Literatur:

[1] https://www.arrow.com/en/research-and-events/articles/ the-shield96-development-boards

[2] https://github.com/ArrowElectronics/hd96

Der Autor

Janus Piwek ist Market Development Engineer EMEA bei Arrow Electronics. Er hat einen Abschluss in Nachrichtentechnik und Embedded Systems der Jade Hochschule für angewandte Wissenschaften und mehr als 15 Jahre Erfahrung in der Elektronikindustrie und dem Durchführen von Embedded-Projekten im IoT-Bereich. Er kam 2015 zu Arrow und war seitdem in den Bereichen Engineering und Business Development tätig. In dieser Rolle hat Piwek die Engineering- und Technologiestrategie sowie Dienstleistungen und Anwendungen von Arrow mit Lieferanten maßgeblich weiterentwickelt.

- Safe, Secure und schnell am Markt

- Ausfallsicher - jederzeit