Security-Testing mit HiL-Frameworks

Cyber-Sicherheit überprüfen und verbessern

Fortsetzung des Artikels von Teil 3

Automatisierte Security-Tests mit Hardware-in-the-Loop-Systemen

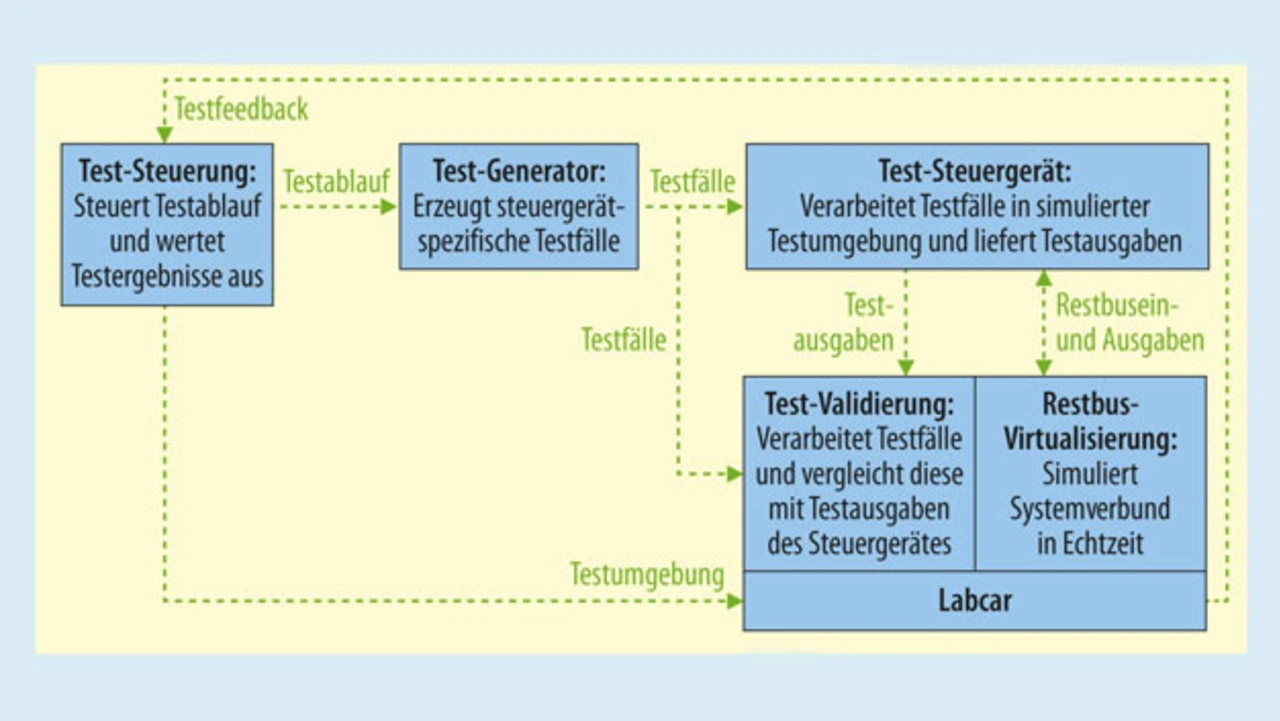

Die meisten der beschriebenen Security-Tests – insbesondere auf Integrations- und Systemtest-Ebene – können oft nur ausgeführt werden, wenn sich das Testobjekt in einem Steuergeräte-Systemverbund befindet. Viele Testobjekte benötigen folglich oft eine Fahrzeug-Subnetz-Simulation oder gar ein vollständig simuliertes Fahrzeugnetz, um alle Funktionen sinnvoll auszuführen und testen zu können. An dieser Stelle kommen zusätzliche Testwerkzeuge ins Spiel, die verschiedene Komponenten aus automobilen Systemverbünden teils physisch enthalten und teils virtualisieren. Solche Hardware-in-the-Loop-(HiL)-Testsysteme ermöglichen es oftmals erst, ein Steuergerät in seiner vorgesehenen Einsatzumgebung realitätsnah zu testen. Hier hat sich zum Beispiel das ETAS-Labcar-Testsystem bereits in vielen Projekten bewährt.

Solche HiL-Testsysteme können dabei verschiedene Botschaften auf den Fahrzeugbussen sowie das typische Verhalten eines Sensor- und Aktor-Verbunds eines Fahrzeugs vollständig simulieren einschließlich verschiedener Echtzeitsimulationen aus dem realen Fahrzeug-Betrieb effektiv zu testen. Gekoppelt mit den Security-Tests können somit auch eventuelle Auswirkungen von Cyber-Angriffen auf das Fahrzeugverhalten sicher geprüft werden. Der Einsatz solcher Simulationslösungen hilft zudem außerordentlich bei der Durchführung spezieller Security-Tests, bei denen die Reaktionen verschiedener Software- und Datenmanipulationen eines (anderen) Steuergeräts simuliert und ausgewertet werden können.

Außerdem bieten diese HiL-Systeme die Möglichkeit, alle vom Testgerät zurückgegebenen Signale ad-hoc zu analysieren und gegebenenfalls weitere Angriffsschritte gezielt daraufhin anzupassen.

Zur Beobachtung der internen Zustände des Steuergeräts bieten HiL-Testsysteme Möglichkeiten, alle internen Speicher und Programmabläufe genau zu beobachten und auf mögliche Unregelmäßigkeiten oder Schwachstellen hin zu untersuchen. Das ist, wie in Bild 2 gezeigt, vor allem beim Testen der funktionalen Security und beim Fuzzing besonders hilfreich. Das HiL-System kann die gemessenen Werte live mit den zugehörigen Referenzwerten abgleichen und dadurch selbst kleinste Auffälligkeiten isolieren und analysieren. Die Rückmeldungen, die auf der Basis solche Erkenntnisse an einen Fuzzer gesendet werden, ermöglichen die Generierung weiterer, spezifischer Testsignale und können so die Effektivität von Fuzzing-Tests bei Steuergeräten signifikant erhöhen.

Zusammengefasst gibt es also schon einige gute Automotive-Security-Testmethoden, um das Risiko eines schweren Security Crashs wirksam einzudämmen. Für einen weltweit einheitlichen, zuverlässigen „5-Sterne-Security-Crash-Test“ ist jedoch noch einiges an Entwicklungsarbeit sowohl bei der technischen Umsetzung als auch für die notwendige Integration von Security-Tests in die bestehende Prozesslandschaft und Organisation der Automobilhersteller zu leisten.

Links

[1] www.wired.com/2015/07/hackers-remotely-kill-jeep-highway/

- Cyber-Sicherheit überprüfen und verbessern

- Wirkungsvolle Informationssicherheit

- Fuzzing-Tests

- Automatisierte Security-Tests mit Hardware-in-the-Loop-Systemen

- Die Autoren