Softwaredefinierte Fahrzeuge

Tests für mehr Cybersecurity

Nach langen Jahren ohne Regulierung wurden in den vergangenen Jahren Standards für die Cybersecurity im Fahrzeug eingeführt. Was bedeutet das für Autohersteller und ihre Zulieferer? Wie können damit die Cyberrisiken im softwaredefinierten Fahrzeug verringert werden?

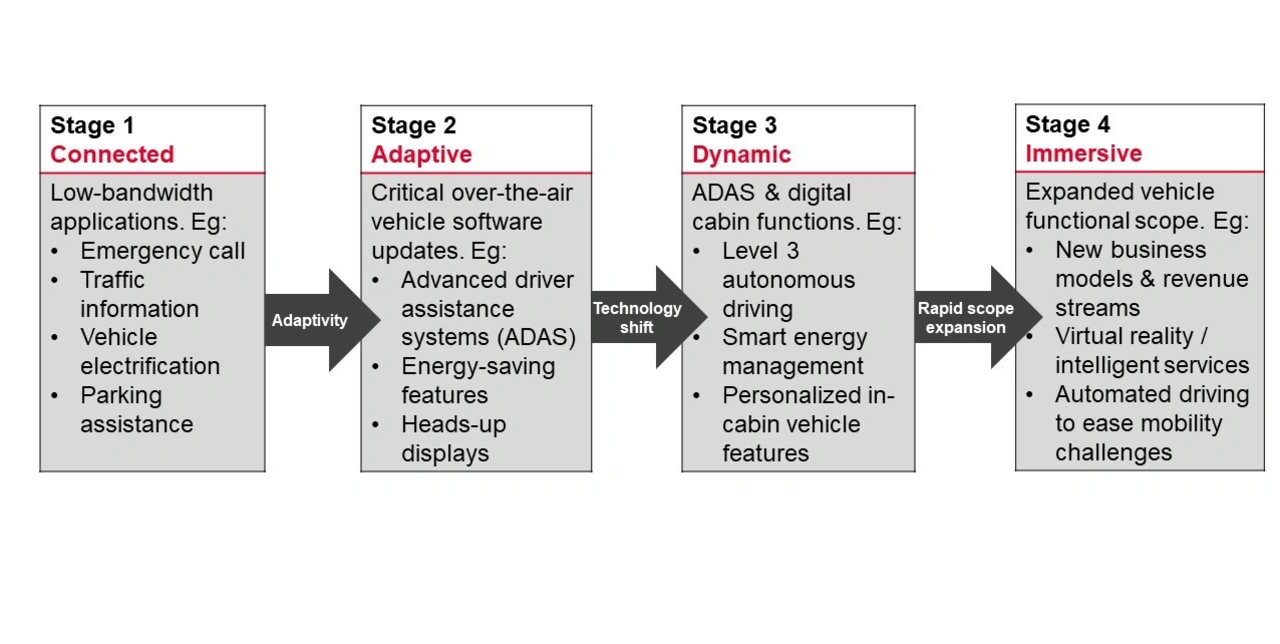

Ältere Automodelle mit mechanischen Komponenten werden immer mehr durch softwaredefinierte Fahrzeuge (SDV) ersetzt, die nicht nur Fahrern und Mitfahrern ermöglichen, mit der digitalen Welt in Verbindung zu bleiben, sondern auch eine sicherere und einfachere Fahrt mit automatisierten Fahrfunktionen bieten (Bild 1).

Mit zunehmender Konnektivität steigt auch die Gefährdung durch Cybersecurity-Risiken, wie das Internet der Dinge (IoT) beweist. Es ist noch gar nicht so lange her, da schienen die Annehmlichkeiten der mobilen Konnektivität ein wahrer Segen zu sein – von Bankgeschäften bis zum Kauf individueller Marken nur einen Klick entfernt. Das war, bis Cyberkriminalität zu einem Fluch und einer Geißel wurde, die die Weltwirtschaft bis 2026 schätzungsweise mehr als 20 Billionen US-Dollar kosten wird, eine 1,5-fache Steigerung gegenüber den Zahlen von 2022.

Diese gewaltigen Summen sind eine harte Lektion, und die Automobilindustrie verstärkt ihre Bemühungen, die nächste große Datenquelle auf Rädern zu sichern – das softwaredefinierte Fahrzeug.

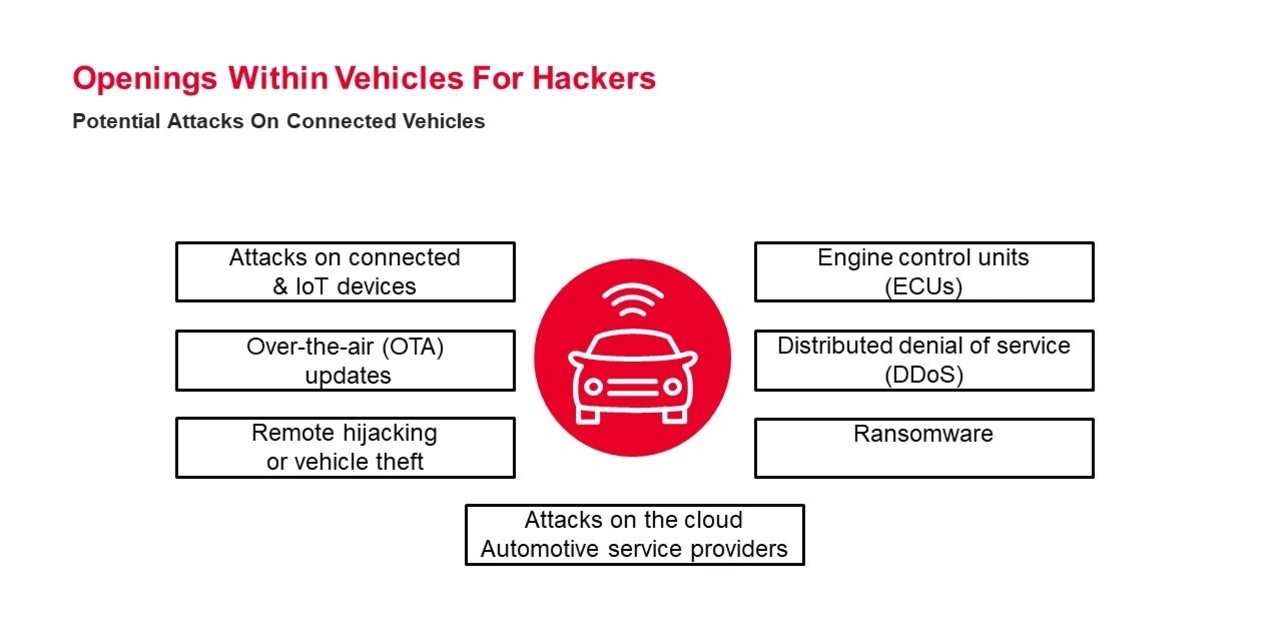

Die Absicherung softwaredefinierter Fahrzeuge ist jedoch eine große Herausforderung, da die zunehmende Konnektivität eine größere Anzahl potenzieller Angriffsstellen bedeutet (Bild 2). Nicht nur werden die Cyber-Hacking-Tools fortschrittlicher, sondern die Angreifer gehen auch über direkte Angriffe auf einzelne Fahrzeuge hinaus und zielen auf Flotten, Mobilitätsanwendungen und Dienste ab.

Neue Vorschriften und Normen

Bis vor Kurzem gab es keine globalen Cybersecurity-Standards für die Automobilindustrie, sondern nur Best Practices der wichtigsten Automobilhersteller und ihrer Tier-1-Zulieferer, die ihre eigenen Cybersecurity-Testanforderungen entwickelten.

Die gute Nachricht ist, dass das Weltforum für die Harmonisierung von Fahrzeugvorschriften der Vereinten Nationen (World Forum for Harmonization of Vehicle Regulations, kurz WP.29) im Jahr 2020 einen Rechtsrahmen für die Cybersecurity in der Automobilindustrie geschaffen hat.

| WP.29-Regelungen | ISO/SAE-21434-Standards |

|---|---|

|

UN R155 unter WP.29 verlangt von den Automobilherstellern eine »Konformitätsbescheinigung« für ein Cybersecurity-Management-System (CSMS). Dadurch wird eine »Fahrzeugtypgenehmigung« erteilt, sodass der Fahrzeugtyp auf öffentlichen Straßen in den teilnehmenden Ländern betrieben werden kann. UN R156 - schreibt die Einrichtung eines Software-Update-Management-Systems (SUMS) als zukünftige Bedingung für die Typgenehmigung vor. Beide Verordnungen werden bis Juli 2024 auf bestehende Architekturen ausgeweitet. |

Cybersecurity-Engineering-Standard, der ein risikoorientiertes Cybersecurity-Management-System (CSMS) implementiert, das auf die sichere Entwicklung von Fahrzeugen ausgerichtet ist. Der Standard umfasst Vokabular, Ziele, Anforderungen und Richtlinien als Grundlage für ein einheitliches Verständnis in der gesamten Lieferkette. Das ermöglicht es Organisationen,

|

Tabelle 1. Ein Überblick Über UN R155 und R156 im Vergleich zu ISO/SAE 21434.

So schreibt beispielsweise die UN-Regelung 155 (UN R155) strenge Audits des Cybersecurity-Managementsystems für Automobilhersteller und ihre Zulieferer vor. Außerdem müssen die Automobilhersteller eine »Fahrzeugtypgenehmigung« einholen, bei der Prüfer Tests an Fahrzeugkomponenten durchführen, die die gleiche elektrische Architektur aufweisen. Erst am 1. September 2021 haben die Society of Automotive Engineers (SAE) und die International Organization for Standardization (ISO) gemeinsam die Norm ISO/SAE 21434 veröffentlicht. In Tabelle 1 wird erläutert, was diese Vorschriften und Normen abdecken.

Die Automobilhersteller und ihre wichtigsten Zulieferer müssen die UN-R155-Vorschriften einhalten, während die ISO/SAE-Norm 21434 eine Reihe von Leitlinien darstellt. Beide müssen Hand in Hand gehen, wenn Automobilhersteller neue Fahrzeugmodelle auf den Markt bringen wollen.

Wie genau können Automobilhersteller und ihre Tier-1-Zulieferer also sowohl Vorschriften als auch Standards in die Tat umsetzen, um das softwaredefinierte Fahrzeug abzusichern? Die Automobilindustrie hat den Vorteil, dass sie von den Erfahrungen der Cybersecurity-Experten profitieren kann, die seit Jahrzehnten versuchen, Hackern einen Schritt voraus zu sein, seit es das Internet der Dinge gibt.

Die gemeinnützige Cybersecurity-Organisation Open Web Application Security Project hat beispielsweise eine OWASP-Top-10-Liste von Schwachstellen erstellt, auf die sich Automobilhersteller beziehen, um die verschiedenen Angriffsschnittstellen des softwaredefinierten Fahrzeugs abzusichern.

Tabelle 2 zeigt die OWASP-Top10-Liste und die Tests, die Automobilhersteller durchführen können, um die Cybersecurity in Fahrzeugen zu verbessern.

OWASP-Top-10-Liste der vermeidbaren Cybersecurity-Schwachstellen:

| Häufige Bedrohungen | Zugehörige Tests | |

|---|---|---|

| 1 | Schwache, leicht zu erratende oder hart kodierte Passwörter | Brute-Force-Scanner |

| 2 | Unsichere Netzwerkdienste | Diensterkennung |

| 3 | Unischere Ökosystem-Schnittstellen | Scannen und Angreifen der Anwendungsebene |

| 4 | Fehlen eines sicheren Update-Mechanismus | Validierung der sicheren Kommunikation |

| 5 | Verwendung von unsicheren oder veralteten Komponenten | Bewertung der Anfälligkeit |

| 6 | Unzureichender Datenschutz | Bewertung des Servicezugangs |

| 7 | Unsichere Datenübertragung und -speicherung | Validierung der sicheren Kommunikation |

| 8 | Mangelnde Geräteverwaltung | Geräte-Identifikation zusammenfassen |

| 9 | Unsichere Standard-Einstelungen | Gesamtübersicht über die Geräteeinstellungen |

| 10 | Fehlende physische Abhärtung | Sie müssen Ihr Auto abschließen. |

Tabelle 2. Einsatz der OWASP Top 10 als Checkliste für die Durchführung von Cybersecurity-Tests in der Automobilindustrie.

Die Sicherheit auf dem Prüfstand

Tests sind ein wesentlicher Bestandteil des UN-R155-Cybersecurity-Managementsystems (CSMS) für Kraftfahrzeuge. Die verschiedenen Systeme müssen gründlich getestet werden, von der bordeigenen Hardware wie den physischen Netzwerken im Fahrzeug, den elektronischen Steuergeräten und den Ladeanschlüssen für Elektrofahrzeuge bis hin zu allen Schichten des OSI-Stacks (Open Systems Interconnection). Hinzu kommen verschiedene Bedrohungsszenarien und Design-Iterationen – die Liste der Tests ist lang.

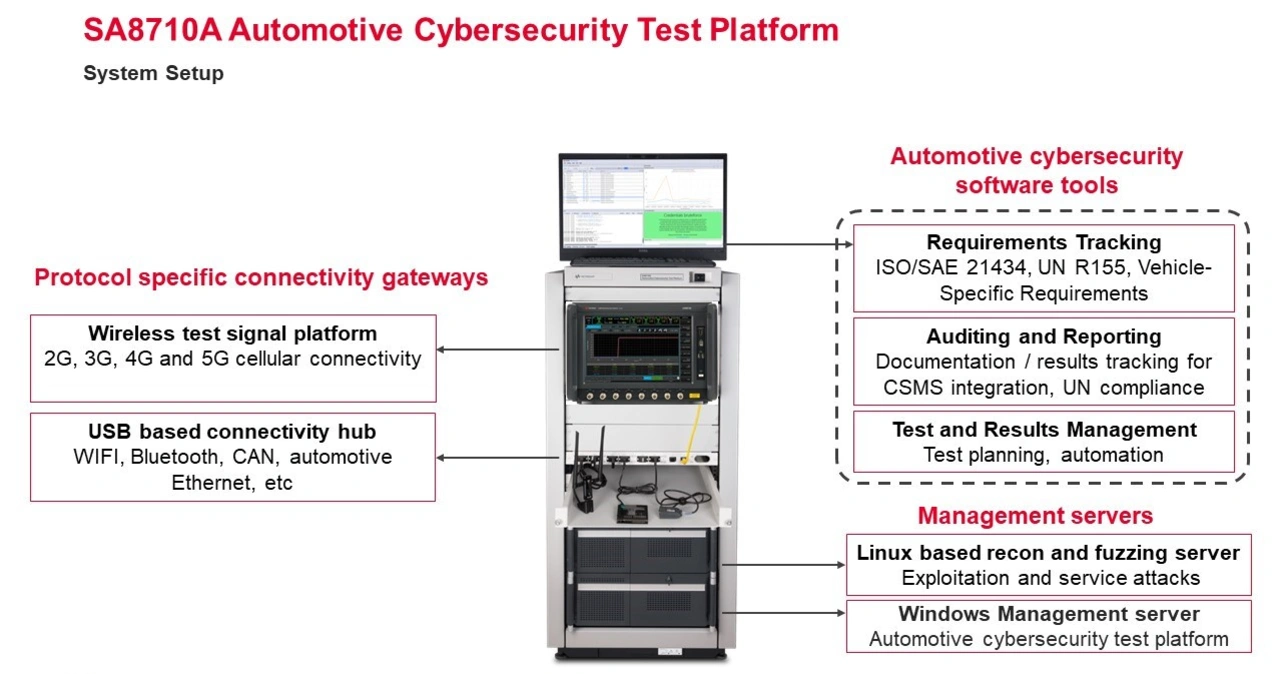

Um die umfangreichen Listen von Tests zu bewältigen und Audit-Trails verwalten und bestehen zu können, wenden sich die Automobilhersteller und ihre Zulieferer schlüsselfertigen Cybersecurity-Testlösungen für die Automobilindustrie zu. Diese Lösungen umfassen elektronische Systeme und Software, um ein Opferfahrzeug und einen oder mehrere Hacker zu emulieren. Sie bestehen in der Regel aus den folgenden Schlüsselelementen (Bild 3):

- Kabellose und drahtgebundene Signalemulatoren und -analysatoren zur Simulation und Überwachung der Kommunikationssysteme des Fahrzeugs

- Server für Aufklärungs- und Angriffszwecke

- Anwendungs- und Bedrohungsdatenbank, aus der verschiedene Angriffe ausgewählt und geplant werden können

- Automatisierungs- und Tracking-Plattform zur Verwaltung von Testdaten und -ergebnissen für Anzeige und Prüfung

Frühzeitige Erkennung spart Geld – und Reputation

In Anbetracht der Geschichte des Internets der Dinge und in jüngerer Zeit des Smartphones, wo täglich Millionen von Dollar durch Betrüger und Hacker verloren gehen, ist die Sicherung des vernetzten intelligenten Fahrzeugs der Zukunft sowohl wichtig als auch dringend. Das Internet der Dinge und das Smartphone haben die Art und Weise, wie wir leben, verändert. Für die meisten von uns gibt es keinen Weg zurück in eine netzunabhängige Welt – trotz der Gefahren von Cyberangriffen.

Softwaredefinierte Fahrzeuge werden unsere vernetzte Lebensweise wahrscheinlich noch weiter ausbauen. Cyberkriminelle warten darauf, sowohl einzelne Autobesitzer als auch Unternehmen, die Flotten und damit verbundene Transportsysteme betreiben, sowie die Versorgungseinrichtungen von Elektrofahrzeugen auszunutzen. Es bleibt zu hoffen, dass ihnen die Automobilhersteller und ihre wichtigsten Zulieferer dank der gewonnenen Erkenntnisse über die Sicherheit unserer vernetzten Welt viele Schritte voraus sind. Strenge Tests während des gesamten Lebenszyklus eines Fahrzeugs werden dazu beitragen, die Risiken von Cyberangriffen auf Fahrzeuge zu minimieren und Automobilhersteller und Service-Provider aus den Schlagzeilen über Hackerangriffe herauszuhalten.

Die Autorin

Hwee Yng Yeo

ist eine Fürsprecherin für Clean-Tech-Innovationen und arbeitet mit dem Keysight-Team für Design- und Testlösungen für Elektromobilität zusammen, um Endanwender in diesem komplexen Energie-Ökosystem mit Lösungen zu verbinden, die ihre nächste Innovation ermöglichen. Sie ist Solutions Marketing Manager innerhalb des Automotive- und Energieportfolios von Keysight.

Bevor sie zu Keysight und früher zu Agilent Technologies kam, war Hwee Yng Yeo Nachrichtenjournalistin mit einer Leidenschaft für die Themen Umwelt und Nachhaltigkeit. Sie schloss ihr Studium der Botanik an der National University of Singapore mit Auszeichnung ab und hat ein besonderes Interesse an Ökologie. In ihrer Freizeit arbeitet Hwee Yng Yeo mit Nichtregierungsorganisationen auf den Philippinen zusammen, um kostengünstige netzunabhängige Elektrifizierungs- und technische Ausbildungsprogramme zu unterstützen.