Unterwegs in die Gefahrenzone

Cybersecurity für das Software-definierte Fahrzeug

Das Software-definierte Fahrzeug markiert die nächste Evolutionsstufe der Mobilität: Den Autofahrern verheißt es ein individuelles Fahrererlebnis, den OEMs verspricht es neue Marktchancen. Wirklichkeit werden diese Träume nur, wenn die Fahrzeuge wirksam gegen Cyberangriffe geschützt sind.

Der Trend scheint klar: In Zukunft wird die Funktionalität und Unterscheidbarkeit von Fahrzeugen nicht länger durch ihre Hardware definiert, sondern durch die darüberliegende Software. Das so lange kolportierte »Smartphone auf Rädern« soll mit dem Software-definierten Fahrzeug (Software-defined Vehicle, SDV) nun endlich Wirklichkeit werden.

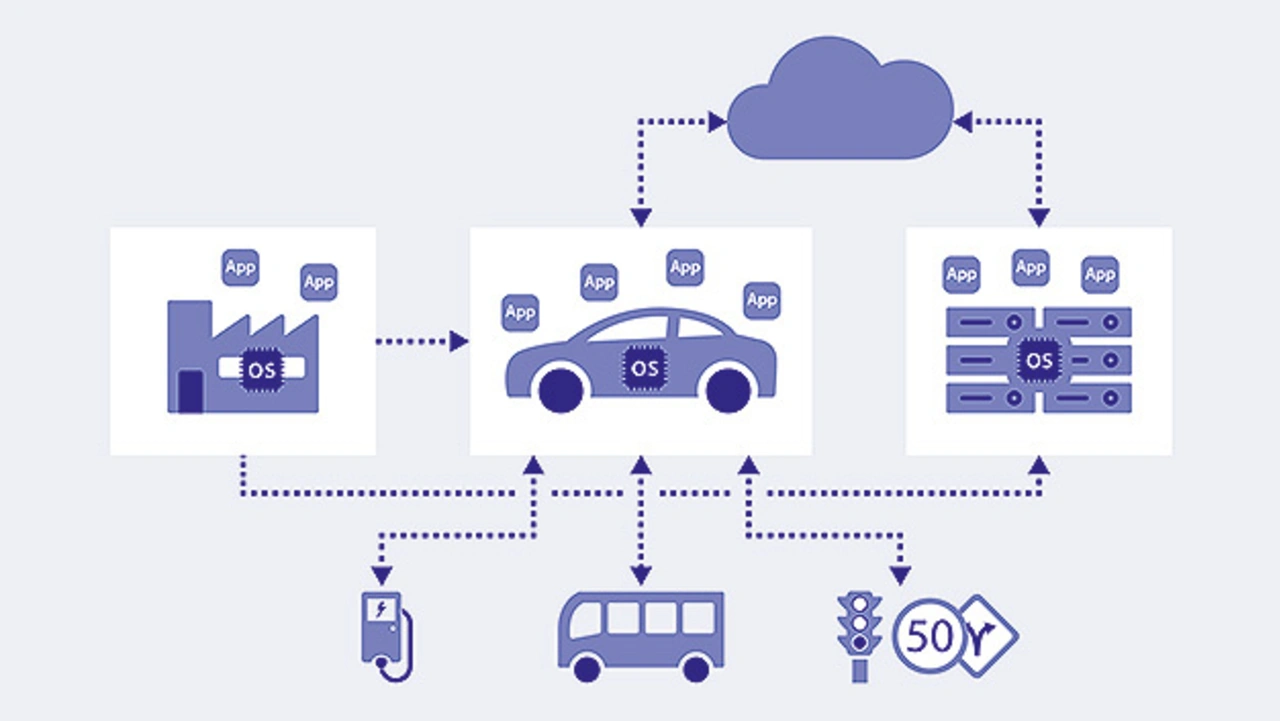

Eine neue Version des Betriebssystems bringt dann womöglich mehr Veränderung mit sich als neue Hardware-Komponenten. Das Fahrzeug tickt künftig entlang von vergleichsweise kurzen Softwareentwicklungszyklen – in hoher Frequenz bereitgestellte Updates und ein vielfältiges App-Angebot von Mo- bility-Service-Providern sowie Drittanbietern sorgt für personalisierte, sich stetig erneuernde Fahrzeuge und generiert neue kontinuierliche Umsatzströme. Entsprechend verlangt das SDV nach neuen systemischen Voraussetzungen: Auf Leistungszuwachs ausgelegte Hardware, performante Automotive-Betriebssysteme, stabile Over-the-Air (OTA)-Updatefähigkeit und die Berücksichtigung künftiger Anwendungsfälle (V2X-Kommunikation, autonomes Fahren etc.) (Bild 1).

Permanente Softwareerneuerung per DevOps-Zyklus

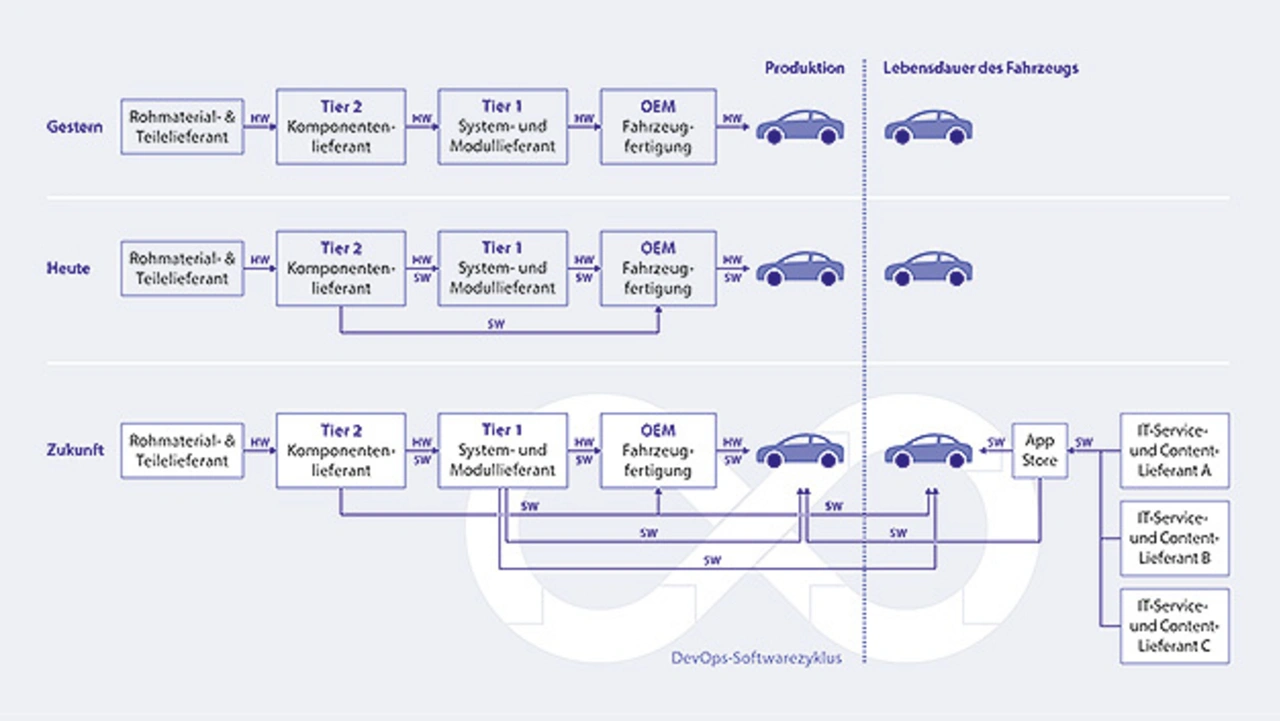

Die Entkopplung von Hard- und Software im Software-definierten Fahrzeug bewirkt eine entscheidende Veränderung: Der Entwicklungszyklus des SDV erstreckt sich damit über die gesamte Lebensspanne des Fahrzeugs. Während in der Vergangenheit jeder Schritt der Entwicklung in sich abgeschlossen war und einer fest definierten Reihenfolge im traditionellen V-Entwicklungsmodell folgend mit Start-of-Production (SOP) endete, wird künftig für das Fahrzeug im Feld ein kontinuierlicher Cloud-basierter Prozess von Softwareentwicklung und -erneuerung entlang des DevOps-Zyklus stattfinden (Bild 2).

Diese permanente dynamische »Entwicklungsschleife«, wie sie bei Mobile Devices und PC-Anwendungen längst üblich ist, muss alle Schritte der Fahrzeugentwicklung abdecken und alle am Prozess beteiligten Lieferanten inkludieren. Automotive Cybersecurity darf daher nicht mehr isoliert während der Entwicklung von (Sub-)Systemen betrachtet werden, sondern muss SDV-Lebenszyklus, -Ökosystem und -Zulieferer übergreifend einbeziehen. So muss bereits von Anfang an und immer wiederkehrend in jedem Durchlauf der DevOps-Schleife dafür gesorgt sein, dass nur vertrauenswürdige Komponenten Zugang zum SDV-Ökosystem finden.

Ansätze hierfür sind aus der Smartphone-Welt bereits bekannt: Dort ist das Installieren von Third Party Apps nur über einen systemeigenen Marktplatz gestattet. Die angebotene Software muss zwingend definierte Qualitätsstandards und auch Security-Anforderungen erfüllen (sign early and often). Nur dann wird sie vom Systemanbieter in das System eingebunden. Ähnlich könnten in Zukunft auch die OEMs ihr SDV-Ökosystem für vielfältige Software-basierte Leistungsmerkmale, Eigenschaften und Funktionen im Fahrzeug öffnen, ohne dabei die Kontrolle über Qualität, Anbieter und insbesondere auch Security zu verlieren.

Attraktives Angriffsziel

Auf die Cybersicherheit indes hat die Entwicklung hin zum Software-definierten Fahrzeug eklatante Auswirkungen. Die Zahl der möglichen Angriffspunkte nimmt drastisch zu – das betrifft nicht allein die Schnittstellen im Fahrzeug selbst, sondern vor allem auch die potenziell vulnerablen Endpunkte in dessen Ökosystem: Angreifer können sich den unzureichenden Schutz der Fahrzeugproduktion zunutze machen, unerlaubten Zugriff über Cloud-Services erlangen oder auch Schadsoftware mittels Apps von Drittanbietern ins Fahrzeug schleusen. Bei einer derart großen Angriffsfläche und einer ohnehin permanent wachsenden Zahl von Cyberangriffen werden die bisher bekannten, alleinstehenden Security-Mechanismen künftig nicht ausreichen, um das SDV und das zugehörige Ökosystem abzusichern.

Zudem gefährden Cyberattacken dann nicht länger nur die funktionale Sicherheit (Safety) des Fahrzeugs oder der Nutzer- und Fahrzeugdaten (Privacy). Mit dem Wandel hin zum SDV sind künftig auch all jene neuen Geschäftsmodelle und Vermögenswerte bedroht, die die Software-basierte Durchdringung der Fahrzeuge so attraktiv machen. Denn mit dem SDV verlagert sich das Businessmodell der Automobilindustrie hin zu kontinuierlichen Umsatzströmen aus Softwarefunktionen und digitalen Daten – und rückt so ins angestammte Beuteschema für Cyberattacken. Bei unzureichender Absicherung können Angreifer das neue Digitalgeschäft schnell sabotieren, wie sich erst jüngst am Beispiel des Sitzheizungs-Abos eines großen Automobilherstellers zeigte [1].

Doch damit nicht genug: Neue Akteure – etwa die großen Tech-Unternehmen oder auch Drittanbieter von Software und Content – werden künftig das SDV-Ökosystem bevölkern. Zahl und Spektrum zugänglicher Schnittstellen (USB, Bluetooth, WLAN, Mobilfunk etc.) zum Fahrzeug nehmen zu. Außerdem werden die künftigen Software-definierten, automatisierten Fahrzeuge mit ihren 300 bis 500 Mio. Zeilen Softwarecode – drei- bis fünfmal so viele wie ein aktueller Golf 8 – zwangsläufig mehr potenzielle Schwachstellen mitbringen [2]. All das zusammengenommen bildet für Cyberkriminelle einen idealen Nährboden. Bis zur ersten Ransomware-Attacke auf eine Fahrzeugflotte ist es da nur eine Frage der Zeit.

- Cybersecurity für das Software-definierte Fahrzeug

- Drei Cybersecurity-Prinzipien für das SDV