Threat Landscape Report von OPSWAT

»Legacy-Systeme übersehen eine von 14 Bedrohungen«

OPSWAT, Experte für den Schutz kritischer Infrastrukturen, hat einen »Threat Landscape Report« veröffentlicht, der wichtige Erkenntnisse aus über 890.000 Sandbox-Scans der vergangenen 12 Monate umfasst. Der Report liefert einen fundierten Überblick über die aktuelle Entwicklung von Cyberbedrohungen.

Jan Miller, Chief Technology Officer of Threat Analysis bei OPSWAT, erläutert die Ergebnisse.

Markt&Technik: Welche Ergebnisse hat der Threat Landscape Report von OPSWAT geliefert?

Jan Miller: Die Ergebnisse zeichnen ein klares Bild: Herkömmliche Erkennungsmethoden geraten zunehmend ins Hintertreffen, bei einem Anstieg der Malware-Komplexität um 127 Prozent und der alarmierenden Erkenntnis, dass sich eine von 14 Dateien als schädlich erweist, obwohl sie von Legacy-Systemen zunächst als »sicher« eingestuft wurde. Der Bericht versteht sich als klarer Handlungsaufruf an alle Branchen, die weiterhin auf veraltete Schutzmechanismen setzen, und unterstreicht die Notwendigkeit mehrschichtiger Sicherheitslösungen.

Inwieweit nimmt die Komplexität von Malware zu?

Verhaltensbasierte Telemetriedaten zeigen einen Anstieg der Komplexität mehrstufiger Malware um 127 Prozent innerhalb des vergangenen Jahres. Die Sandbox von OPSWAT hat mehrschichtige Bedrohungen identifiziert, die darauf ausgelegt waren, Analysemechanismen gezielt zu umgehen, darunter versteckte Loader wie »NetReactor« und Täuschungstaktiken, die von klassischen Sicherheitslösungen nicht erkannt wurden. Die Ergebnisse belegen: Moderne Malware zielt auf Verwirrung ab statt auf Überflutung. Deshalb ist die Analysekette von OPSWAT speziell darauf ausgelegt, diese Komplexität systematisch zu entschlüsseln.

Welche Erfolge gibt es bei der proaktiven Erkennung von Bedrohungen?

Die OPSWAT-Analyse bewertete 7,3 Prozent der Dateien, die in Open-Source-Intelligence-Feeds (OSINT) zuvor als nicht bedrohlich identifiziert wurden, als bösartig - im Durchschnitt 24 Stunden früher als von öffentlichen Datenquellen. Dabei handelte es sich um bestätigte Ausführungen und nicht um spekulative Verdachtsmeldungen, was wiederum verdeutlicht, wie adaptive Analysen gefährliche Lücken schließen können, die statische und reputationsbasierte Systeme offenlassen.

Jobangebote+ passend zum Thema

Welche Bedrohungen lassen sich mittels Sandbox-Scans identifizieren?

Mit über 890.000 Sandbox-Scans verknüpft OPSWAT die Zusammenhänge zwischen Bedrohungen. Identifiziert werden gemeinsame TTPs (Tactics, Techniques, Procedures), wiederverwendete C2-Infrastrukturen sowie Verhaltensmuster über verschiedene Kampagnen hinweg. Dadurch erhalten Sicherheitsteams kontextreiche und handlungsorientierte Erkenntnisse statt einer Anzahl unübersichtlicher Indikatoren.

Welche Erkennungsgenauigkeit betrachten Sie derzeit als erreichbar?

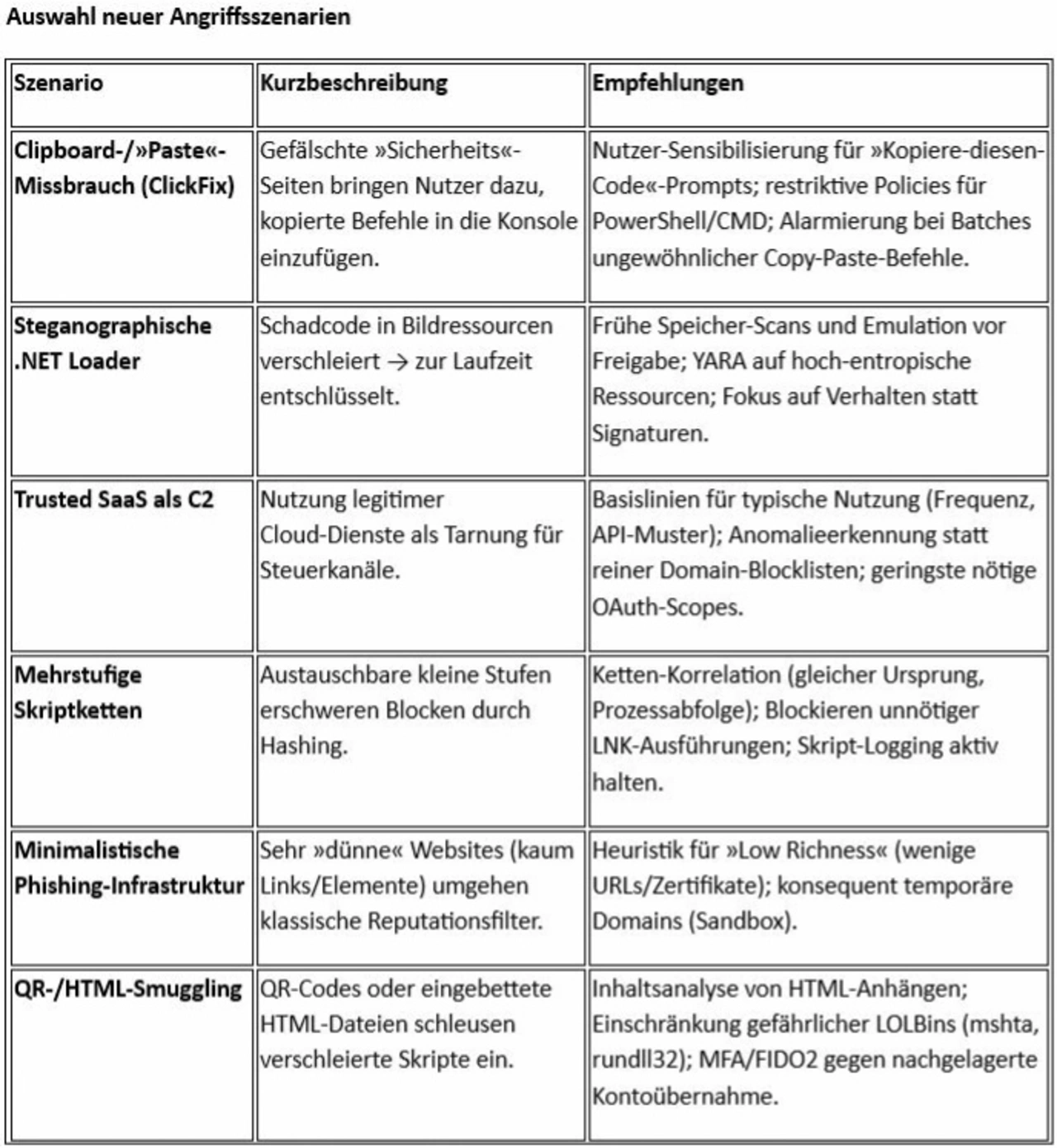

Mit der richtigen Methode lässt sich derzeit eine Erkennungsgenauigkeit von 99,97 Prozent erreichen. Die verhaltensbasierte und Machine-Learning-gestützte Analyse-Pipeline liefert belastbare Ergebnisse. Mit Hilfe eines optimierten PE-Emulators (Portable Executable) hat die Plattform komplexe Bedrohungen erkannt, etwa Clipboard-Hijacking über »ClickFix«, mit Steganografie getarnte Ladeprogramme, in Google-Dienste eingebettete C2-Kanäle sowie .NET-basierte Bitmap-Malware-Loader zur Auslieferung von »Snake-Keylogger«-Payloads.

Unsere Stärke liegt in der Präzision, der Verhaltenstiefe und der frühzeitigen Erkennung sich abzeichnender Bedrohungen. Genau das unterscheidet OPSWAT bei der Bereitstellung exakter und kontextbezogener Threat Intelligence.

Welche Konsequenzen sollten daraus folgen?

Während kritische Infrastrukturen, Behördensysteme und Unternehmensnetzwerke zunehmend von modular aufgebauter und ausweichend agierender Malware bedroht sind, verdeutlichen die Studienergebnisse das veränderte Vorgehen der Angreifer und den Bedarf an integrierten, mehrschichtigen Sicherheitslösungen.

Verantwortliche im Bereich Cybersicherheit müssen heutzutage vor allem auf Anpassungsfähigkeit, geteilte Bedrohungsinformationen, die kontinuierliche Überprüfung der eingesetzten Technologien sowie auf schnelle Verhaltensanalysen setzen. Nicht nur, um bekannte Bedrohungen abzuwehren, sondern auch, um mit einer sich rasant wandelnden Bedrohungslage Schritt halten zu können und auf sich abzeichnende Gefahren vorbereitet zu sein. »Filescan.io«, Teil der OPSWAT-MetaDefender-Plattform, ermöglicht dabei eine fortschrittliche Bedrohungserkennung und Dateianalyse in kritischen Umgebungen.

Wie hat OPSWAT in den letzten Monaten die Entwicklung speziell bei Ransomware-Angriffen beobachtet? Geht das Unternehmen davon aus, dass Aktionen wie »Operation Endgame« des Bundeskriminalamts und anderer nationaler Strafverfolgungsbehörden die Zahl der Angriffe langfristig senken, oder findet die Szene immer wieder Wege, sich zu stabilisieren?

Koordinierte Strafverfolgungsmaßnahmen dämpfen Ransomware-Aktivitäten nur vorübergehend. Denn anstelle eines dauerhaften Rückgangs sehen wir eine rasche Anpassung der Ransomware-Ecosystems durch Professionalisierung und Modularisierung. Betreiber wechseln die Infrastruktur, nutzen austauschbare Loader und verschachtelte (Multistage )Infektionsketten. Auffällig ist die steigende Komplexität der Vorstufen – es gibt mehr Pack-/Verschleierungs-Lagen sowie Sandbox- und Regions-Prüfungen. Disruptionen erzwingen demnach Evolutionssprünge und keinen strukturellen Kollaps.

Welche Malware-Typen abseits von Ransomware sind OPSWAT seit Mitte 2024 besonders häufig begegnet? Gibt es neue Entwicklungen, die OPSWAT besonders aufgefallen sind, etwa einen Anstieg bei Android-Malware?

Neben Ransomware sind »Stealer«, die IT-Geräte unbemerkt infizieren und sensible Daten stehlen, und Remote-Access-Trojaner (RAT) wie etwa Lumma, XWorm, Snake Keylogger und NjRAT dominant. Sie dienen häufig der Daten- und Zugangsbeschaffung als Vorstufe zu Erpressung. Wir stellen eine Zunahme von Malware bei mehrschichtigen Skriptketten sowie von .NET-Loadern mit Packern/Obfuskatoren (z.B. NetReactor) fest. Zudem sehen wir ein starkes Wachstum bei Phishing und Social Engineering (Credential-Ausspähung; kurzlebige, sehr schlanke Phishing-Websites) sowie einen Missbrauch vertrauenswürdiger Cloud-/SaaS-Dienste (z.B. Google Sheets/Calendar, WebDAV) als Tarnung für Kommando- und Kontrollkanäle.

In der uns vorliegenden Datenbasis ist Android-Malware nicht signifikant vertreten. Der Schwerpunkt liegt deutlich auf Windows- und webbasierten Vektoren.

Gibt es spezifische Angriffsziele und -vektoren, die im Kommen sind?

Wegen ihrer geringen Ausfalltoleranz sind kritische Infrastrukturen und Fertigung weiterhin überproportional von Erpressungsmodellen betroffen. Das Wachstum von Credential-Phishing macht Konten (und damit Cloud-Ressourcen) zum Primärziel vor klassischer Dateiinfektion, was eine Verschiebung in Richtung Identität und Zugang bedeutet. Dateibasierte Einstiegsvektoren (Archive, PDF, HTML, LNK) bleiben pragmatisch: sie transportieren die verschachtelten Skript- und Loader-Ketten. .NET dient als Angriffs-Plattform, und zwar bei intensiver Nutzung von Obfuskation und Packern. Der Missbrauch vertrauenswürdiger Services etabliert sich (Cloud-C2, WebDAV) und erschwert damit ein rein Kompromittierungsindikator-basiertes Blocken. Kurzlebige »Low-Richness«-Phishing-Kits mit weniger als 24 Stunden Lebensdauer erfordern eine schnellere, verhaltensbasierte Analyse.