Pilz: Security für Steuerungssysteme

Vorschaltgeräte schirmen Steuerungen ab

Ohne Security keine Safety – in Zeiten von Industrial IoT und Predictive Maintenance gilt dies mehr denn je. Im Zentrum der Bemühungen um Industrial Security muss das Herzstück von Maschinen und Anlagen stehen – die Steuerung.

Frank Eberle, Product Developer in der Network Systems Division des Automatisierungstechnik-Herstellers Pilz, weiß wie.

Markt&Technik: Warum befasst sich Pilz als Safety-Experte zunehmend mit dem Thema Security?

Frank Eberle: Safety und Security bilden ein Geschwisterpaar: Ohne Security ist Safety nicht möglich. Insofern ist es nur konsequent, dass sich die Security bei Pilz als Hersteller sicherer Automatisierungstechnik in den letzten Jahren zu einem integralen Teil der Unternehmenskultur entwickelt hat. Es geht dabei hauptsächlich um Manipulationssicherheit – die Safety-SPS sitzt häufig unmittelbar vor dem Antrieb. Dann kann es bei entsprechender Böswilligkeit naheliegen, genau sie zu hacken, um den Antrieb unerwünscht in Gang zu setzen, abzubremsen oder auf eine zu hohe Drehzahl zu beschleunigen. So gesehen dient Security dazu, die Verfügbarkeit und die Safety-Funktionen unserer Steuerungen aufrechtzuerhalten.

Wie schwierig war es für den Safety-Experten Pilz, sich Zugang zum Thema Security zu verschaffen?

Die Vorgehensweisen bei den Themen Safety und Security ähneln sich, zumal sie stark von internationalen Standards geprägt sind. Zu Beginn gilt es jeweils, Gefährdungspotenziale zu identifizieren und eine Risikobeurteilung durchzuführen. Aber auch Entwicklung und Produktion von Safety- und Security-Produkten unterscheiden sich nicht so sehr, wie man zunächst meinen könnte; die Grundprinzipien und Prozessschritte bei der Entwicklung sind einander nahe. Deshalb war es kein allzu großer Schritt für uns, Security-Aspekte bei der Entwicklung von Safety-Produkten gebührend zu berücksichtigen. Als Safety-Experte hatten wir quasi die DNA für das Thema Security und die Entwicklung von Security-Produkten schon in uns. Wir sehen also bei unseren Produkten die beiden Aspekte inzwischen ganzheitlich – von der Entwicklung bis zum Einsatz.

In Sachen Safety sind Risikoanalysen schon seit Längerem gang und gäbe. Wie sehen Risikoanalysen in puncto Security aus?

Zunächst stellt sich die Frage, welche Assets eines Produkts oder Systems man überhaupt geschützt haben will. Gibt es Anwenderprogramme, die besonderen Schutz brauchen? Anschließend ist zu überlegen, welche Schutzziele man erreichen möchte: Manipulationssicherheit, Integritätsschutz, Kopierschutz, Geheimhaltung? Als Nächstes folgt die Bedrohungsanalyse: Was kann geschehen und wie kann ein entsprechender Schutz aussehen?

Das Automatisierungssystem PSS 4000 ist außer in der Industrie beispielsweise in der Bahntechnik, in Windenergieanlagen oder in Seilbahnen im Einsatz. Hier könnte es zusätzlich böswillige Motive für Manipulationen geben. Welche Maßnahmen dagegen ergriffen werden sollen, ist dann gemeinsam mit dem Bahn- oder Windrad-Hersteller festzulegen.

Im Gegensatz zur Safety ist das Thema Security sehr schnelllebig; die Bedrohungen wechseln in rascher Folge. Wie lässt sich mit diesem Problem umgehen?

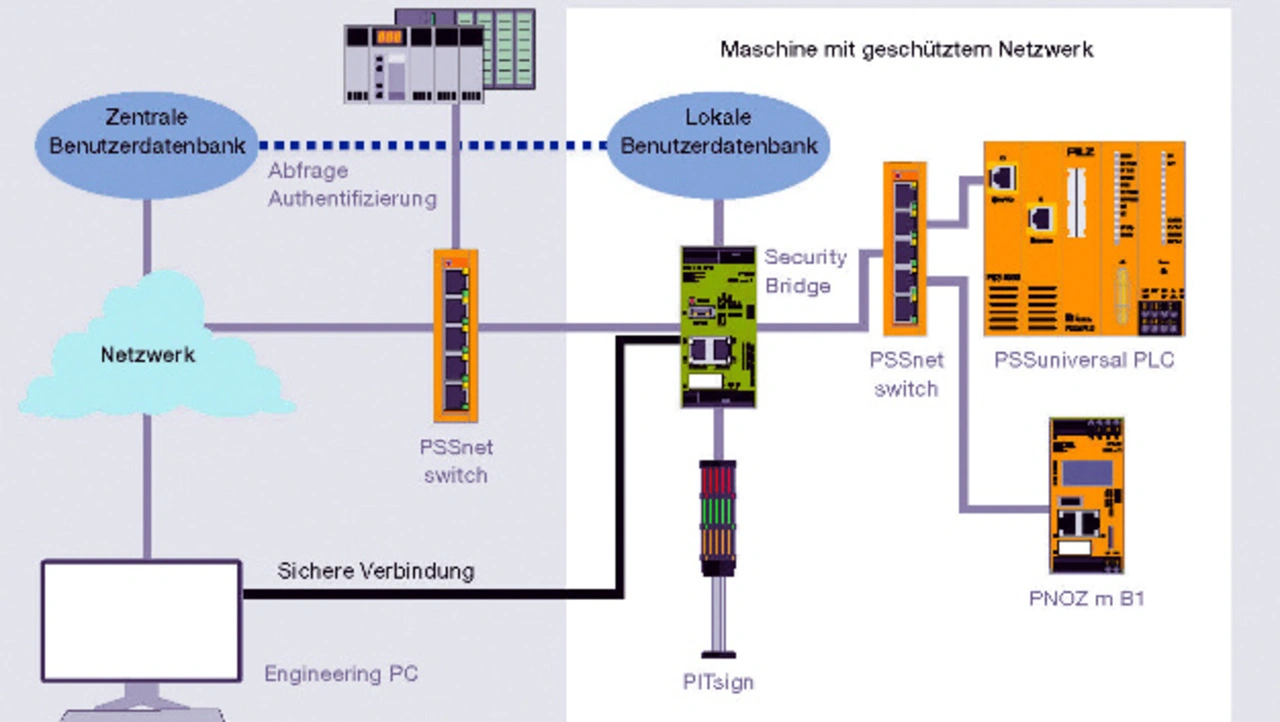

Steuerungssysteme sind 10 bis 20 Jahre lang im Einsatz; ihre Entwicklung dauert ein paar Jahre. Während Safety-Probleme leicht zu kalkulieren sind und die entsprechenden technischen Vorkehrungen auf der Hand liegen und sich bewährt haben, lassen sich Security-Probleme kaum längerfristig vorhersagen – und schon gar nicht über einen Produktlebenszyklus von 20 bis 30 Jahren hinweg. Was heute „secure“ ist, ist es in fünf oder zehn Jahren wahrscheinlich nicht mehr. Es liegt deshalb nahe, bestimmte Security-Funktionen aus dem Steuerungssystem auszulagern – auf die Netzwerkebene oder in ein externes, vorgeschaltetes Gerät als Baustein eines Gesamtkonzepts. Die Authentifizierung müsste im Steuerungssystem selbst bleiben, aber die eher volatilen Security-Funktionen sollten in das Vorschaltgerät übertragen werden.

- Vorschaltgeräte schirmen Steuerungen ab

- Auch Dienstleistungen werden angeboten ...