True-air-gapped-Lösungen

Wirklich sichere Backups

Weltweit nehmen Cyberangriffe exponentiell zu und betreffen sämtliche Branchen. Trotz Milliardeninvestitionen in Forschung und Entwicklung bleibt das Risiko der Datenexponierung im Netz bestehen. Umso wichtiger sind bestens geschützte Backups.

Sowohl die sichere Speicherung besonders sensibler Daten als auch der unbedingte Schutz der aus dem operativen Geschäft stammenden regelmäßigen Backups sind zu einer großen Herausforderung geworden. Das alltägliche Risiko im letzteren Fall liegt darin, dass eine Netzwerkumgebung gehackt und damit kompromittiert wird, es also unbefugten Dritten gelungen ist, die üblichen Absicherungen (Firewall, Anti-Virensoftware etc.) zu überwinden. In solchen Fällen werden oft hohe Lösegeldforderungen gestellt. Zudem muss das kompromittierte Netz schon aus Sicherheitsgründen neu aufgesetzt werden. Das erfordert einen erheblichen Aufwand, kostet viel Zeit und verursacht damit sehr hohe Kosten, nicht zuletzt aufgrund des durch die Wiederherstellung des Netzes verursachten Ausfall und Stillstand des operativen Geschäfts (zum Beispiel im B2B).

Derzeitige Lösungen am Markt

Die Absicherung sowohl besonders sensibler Daten als auch der operativen regelmäßigen Backups erfolgt innerhalb des (Firmen-)Netzes in der Regel auf einem Server, auf dem bestimmte Partitionen für eben solche Daten reserviert sind. Die Sicherung der dort gespeicherten Daten erfolgt lediglich logisch, also durch Software, und die Speichermedien bleiben immer über das Netz erreichbar. Das gilt auch dann, wenn die Ablage der besonders sensiblen Daten und der Backups auf einer gesonderten Maschine und nicht auf einem Server geschieht. Diese logische Absicherung wird im heutigen Markt zunehmend air-gapped genannt.

Die Schwäche dieser heutigen Praxis liegt darin, dass diejenige Maschine, die für die logische Absicherung der Backups zuständig ist, immer noch im Netz erreichbar und damit kompromittierbar ist. Da Angriffe auf das Netz in der Regel über einen sehr langen Zeitraum nicht entdeckt werden, steht einem Hacker, der sich Zugang zum Netz verschaffen konnte, nahezu unendliche Zeit zur Verfügung, die logische Absicherung zu überwinden, die Kontrolle über diese Maschine zu erlangen und damit an die gespeicherten Daten heranzukommen. Sobald das gelungen ist, werden die Daten entweder kopiert (Datendiebstahl) oder verschlüsselt (Ransom Attack). Dabei wird auch klar, dass eine vorher erfolgte und vermeintlich schützende Verschlüsselung der gesicherten Daten durch den Berechtigten allenfalls im Falle des Datendiebstahls hilfreich ist. Im Falle der erneuten Verschlüsselung der (bereits schon einmal verschlüsselten) Daten sind diese verloren und nur durch Zahlung eines Lösegeldes zurückzubekommen.

Das heißt also, dass die Bezeichnung „air-gapped“ nicht wirklich air-gapped im Wortsinn bedeuten muss! Denn die logische Trennung belässt das Speichermedium immer noch im Netz. Der Begriff air-gapped suggeriert zwar begrifflich eine tatsächliche Trennung des Speichermediums von der (logisch) sichernden Hardware, diese findet aber gerade nicht statt, weil die signalführenden Leiterbahnen zwischen Hardware und Festplatte nicht tatsächlich unterbrochen werden. Der sichernde Algorithmus liegt nach wie vor auf der Hardware, die auch nach Abschluss der Datensicherung mit dem Netz verbunden bleibt, und kann damit unbefugt wieder aufgehoben werden.

Um die gespeicherten Daten tatsächlich unangreifbar zu machen, wäre eine physikalische Trennung der Festplatten von der Hardware nach Abschluss des Sicherungsvorgangs erforderlich (True air-gapped).

Jobangebote+ passend zum Thema

Technischer Lösungsansatz

Die Schwierigkeit in der Umsetzung einer True-air-gapped-Lösung besteht darin, die für die Erlangung höchstmöglicher Sicherheit erforderliche Steuerung einer physikalischen Trennung, zum Beispiel durch Relais, unangreifbar zu machen. Das kann nicht gelingen, wenn die Hardware, durch die der Zugriff auf eine Datensicherung logisch abgesichert (unterbunden) werden soll, dieselbe Hardware ist, über die die Datensicherung (auf die Festplatten) erfolgt. Solange beide Funktionen von derselben Hardware übernommen werden, kann die logische Absicherung (also der Algorithmus) auch wieder aufgehoben werden.

Eine True air-gapped-Technologie erfordert damit zwingend eine Trennung der für den Datenverkehr aus dem Netz auf die Festplatten verantwortlichen Hardware einerseits sowie von der Steuerung der Relais (mithilfe derer die physikalische Trennung der Festplatten erfolgt) andererseits. Erfolgt diese strikte Trennung nicht, so kann die (nur logische) Trennung der Festplatte von der Hardware bei einem Cyberangriff auf dieselbe Hardware wieder rückgängig gemacht werden, wodurch der Hacker doch noch den Zugriff auf die gesicherten Daten auf dem Speichermedium erlangt.

Erfolgt die Kontrolle der physikalischen Trennung (zum Beispiel der Relais) aber von einer dritten und unabhängigen Hardware, die nicht über das Netz erreichbar ist, so kann die zur Sicherheit erfolgte Abtrennung des Speichermediums aus dem Netz heraus nicht rückgängig gemacht werden, und ein unberechtigter Zugriff auf die physikalisch getrennten Daten ist nicht möglich.

Bei einer Trueair-gapped-Lösung wird die grundsätzliche Erreichbarkeit der Speichermedien infolge der sicheren physikalischen Trennung also von 24/7 auf wenige Minuten (abhängig von der Datenmenge) am Tag verringert. Das bringt einen ganz erheblichen Sicherheitsvorteil, da für Angriffe auf die Daten damit (wenn überhaupt technisch möglich) nur noch die Zeit der Datensicherung für Angriffe zur Verfügung steht.

Vor diesem Hintergrund wird klar, dass auch die für die Datensicherung benötigte Zeit so kurz wie möglich gehalten wird. Daher ist es wichtig, dass der Datentransfer auf das Speichermedium durch leistungsfähige Hardware so schnell wie möglich erfolgt, um die Festplatten nur kurze Zeit überhaupt im Netz visibel zu haben.

Eine True-air-gapped -Lösung, mit der gesicherte Daten dem unbefugten Zugriff Dritter tatsächlich wirksam entzogen werden sollen, erfordert immer eine physikalische Trennung der Datenleitungen von der Hardware zum Speichermedium und eine (neben der für den Datentransfer aus dem Netz auf die Festplatte erforderlichen leistungsfähigen und schnellen Hardware) dritte (Steuerungs-) Einheit, die nicht mit dem Netz verbunden ist und nur vom IT-Administrator im Serverraum bedient werden kann.

Patentierte Technologie

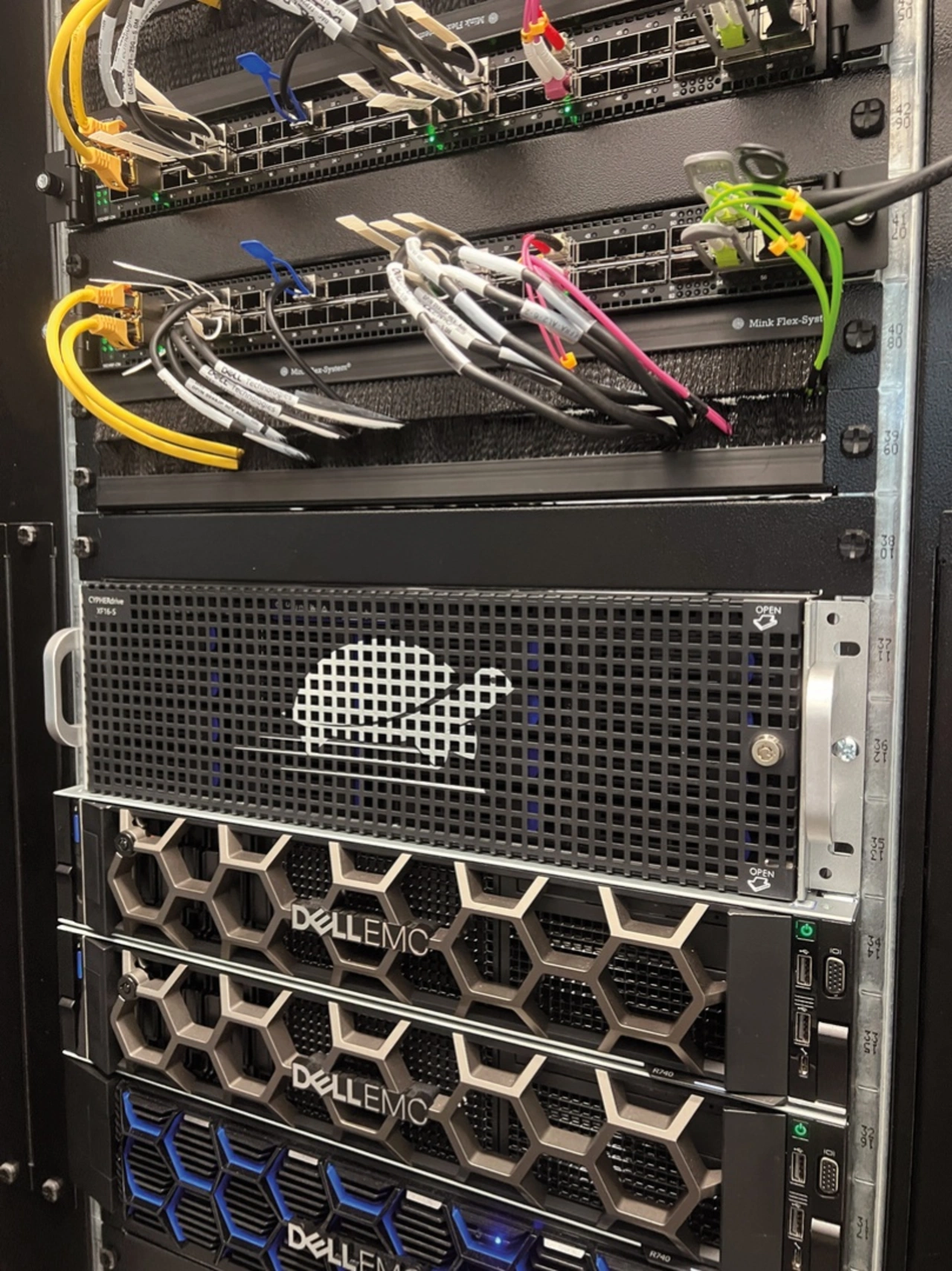

Bei der CYPHERdrive-Lösung von Eufex-Cypher wird der Zugriff auf die Speichermedien (Festplatten) von außen sicher unterbunden. Dabei werden alle Leiterbahnen (Datenleitungen) durch Relais getrennt, sodass die Laufwerke schlicht nicht mehr erreichbar sind. Diese patentierte Technologie ist damit wirklich True air-gapped. In dem CYPHERdrive sind zwei völlig unabhängige Computer verbaut. Eine sehr leistungsfähige FastHostUnit ist für schnellsten Datenverkehr aus dem Netz auf die Speichermedien zuständig. Nur während der kurzen Zeit der Datensicherung sind die Relais zwischen FastHostUnit und Speichermedium geschlossen. Während der übrigen Zeit sind die Relais offen, und die Speichermedien sind physikalisch vom Netzt getrennt. Die grundsätzliche Erreichbarkeit der Festplatten wird so von 24/7 auf ein Minimum von wenigen Minuten am Tag reduziert (in Abhängigkeit der zu sichernden Datenmenge).

Die Kontrolle der Relais erfolgt ausschließlich über eine in dem CYPHERdrive verbaute IsolatedControlUnit, die nicht mit dem Netz verbunden ist und nur vom Systemadministrator im Serverraum erreicht werden kann. Es ist damit nicht möglich, aus einem kompromittierten Netz heraus auf die Relaissteuerung und damit auf die Speichermedien zuzugreifen, auf denen die sensiblen Daten und die Backups gespeichert wurden. Jeder Zugriffsversuch endet zwangsläufig (und schlimmstenfalls) mit der Übernahme der FastHostUnit, mit der aber kein Zugriff auf die Relais möglich ist.

Sobald der CYPHERdrive mittels KI (Eigenentwicklung) einen unberechtigten Zugriffsversuch auf die FastHostUnit detektiert, wird diese zwangsweise heruntergefahren. Ihr Betriebssystem wird gelöscht, und beim erneuten automatischen Wiederhochfahren wird ein gesichertes neues Image von der IsolatedControlUnit geladen (AI assisted shutdown).

Die Steuerung des CYPHERdrive erfolgt über eine eigene Software CDS4.3. Sie bietet alle erforderlichen Automatisierungen, RAID-Konfigurationen, Deduplizierung, REST-API-Integrationen (zum Beispiel Veeam) sowie gängige Netzwerkprotokolle (SMB, NFS etc.). Darüber hinaus wird eine Extension angeboten. Ein CYPHERdrive mit maximal zwei angeschlossenen Extensions kann bei 20 TB/Platte bis zu 1,28 PB netto (ohne Deduplizierung) speichern. Als Netzwerkkomponente wird der CYPHERkill-switch mit 48 Ports (je 24 i/o) angeboten. Der Öffentlichkeit wurde die CYPHERdrive-Lösung erstmalig auf der it-sa 2025 in Nürnberg vorgestellt.