Cybersichere Netzwerke realisieren

SPE in der Anwendung: Sicher auf der Feldebene kommunizieren

Mit smarten Mikroserver-Modulen von Perinet kann man nicht nur Sensoren, Aktoren und andere Kleinkomponenten auf der Feldebene sicher mit der OT verbinden, sondern auch vorhandene Kabelinfrastrukturen für Single Pair Ethernet mit höheren Datenraten von bis zu 100 Mbit/s nutzen.

Heute ist es möglich, OT und IT auf einfache Weise miteinander zu verbinden. Auf Basis von smarten Mikroservern lassen sich praktisch alle Sensoren, Aktoren oder Kleingeräte zu »smarten Netzwerkknoten« mit SPE-Anschluss aufrüsten. Dazu bietet Perinet ein umfangreiches Set an Plug-and-Play-Adaptern und Kabeln für eine leistungsfähige SPE-Infrastruktur auf Basis der Norm IEEE 802.3bw (100BASE-T1) an. Die verwendeten hybriden M8-Rundstecker nach IEC 63171-6 erlauben eine ebenso robuste sowie unkomplizierte Verdrahtung in Stern-, Linien- und Baumtopologie bei gleichzeitig störungs- und potenzialfreier Stromversorgung.

Die Technologie ermöglicht darüber hinaus eine kostengünstige Nachrüstung von Altanlagen. Denn fast alle Sensoren, Aktoren und Kleingeräte der Feldebene lassen sich nachträglich smart und fit für Single-Pair-Ethernet machen.

Bestehende Leitungen nutzen

Man kann das zugrundeliegende smarte Mikroserver-Modul »periCore« auch direkt und in Verbindung mit eigener Elektronik nutzen, um schnelle und cybersichere Netzwerke auf Basis von einfachen verdrillten Zweidrahtleitungen aufzubauen. Diese finden sich praktisch in jedem Gebäude in Form von älteren Datenleitungen und paarweise verdrillten Telefonleitungen. Dazu kommt bei vielen Gebäuden auch noch eine größere Anzahl an neueren Telefon- und Datenleitungen, die mit der Umstellung von verbindungsorientierter Telefonie auf IP-basierte Telefonie nicht mehr benötigt werden.

Allen diesen Leitungen ist gemein, dass sie aus paarweise verdrillten Adern bestehen, in der einfachsten Form und ungeschirmt als Klingeldraht bekannt.

Während die aus dem Automobilbereich mit seinen schwierigen Umfeldbedingungen stammende SPE-Norm 802.3bw eine maximale Kabelläge von 40 m für geschirmte Kabel (STP) und von 15 m für ungeschirmte Kabel (UTP) vorgibt, lassen sich in der Praxis mit Bestandsleitungen trotz schnellem 100BASE-T1-SPE dennoch Leitungslängen von bis zu etwa 100 m (ungeschirmt) bzw. 300 m (geschirmt) erreichen.

Eindrucksvolle Praxisdemonstration auf der Hannover Messe

Ein Demonstrationsaufbau, den Perinet für die Hannover-Messe vorbereitet hat, veranschaulicht, wie einfach die Nutzung von Bestandskabeln für eine leistungsfähige Übertragung von (Video-) Daten mittels SPE ist. Dazu wird ein Entwicklungsboard von Texas Instruments als Medienwandler zwischen einer IP-Kamera mit Fast-Ethernet-Ausgang und 100BASE-T1 auf der Senderseite und ein periCore-Entwicklungsboard als Medienwandler zurück von SPE zu Fast Ethernet auf der Empfängerseite eingesetzt.

Sicher auf der Feldebene kommunizieren

Das Videosignal wird dann über den Fast-Ethernet-Eingang auf ein iPad übertragen und dort live und störungsfrei angezeigt. Die Leitungsstrecke des Klingeldrahts beträgt 100 m. Die Übertragung funktioniert auch mit Geräten von Fremdherstellern und unter Messebedingungen jederzeit einwandfrei. Die Versorgungsspannung der jeweiligen Geräte wird dabei lokal direkt an den Geräten bzw. Boards eingespeist.

Multifunktionales Mikroserver-Modul

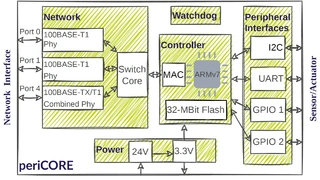

Das periCore-Modul umfasst neben einem auf Arm Cortex-R4 basierenden System-on-Chip auch einen Netzwerk-Switch für 100BASE-T1 und 100BASE-TX, Watchdog, Stromversorgung und Peripherie-Schnittstellen. Damit lassen sich neben der originären smarten Mikroserver-Funktion auch eine leistungsfähige 256-bit-Verschlüsselung und viele Netzwerk- und Verarbeitungsfunktionen realisieren. So können unter anderem Sensorsignale lokal zwischengespeichert sowie Daten vorverarbeitet und bedarfsgerecht direkt, zeit- oder ereignis-gesteuert kommuniziert werden. Das integrierte Netzwerk-Interface ermöglicht eine Konfiguration der Module über einen der Ethernet-Anschlüsse – manuell mit einem beliebigen Webbrowser oder automatisch per REST-API.

Schneller Projektstart

Dank der Software-Bibliothek »libperiCore«, die mit dem Modul mitgeliefert wird, lassen sich mit minimalem Aufwand vielfältige Anwendungen realisieren. Viele Standardanwendungen sind dabei schon benutzerfertig vorintegriert und lassen sich bei Bedarf per Low Code konfigurieren. Zur Entwicklung eigener Anwendungen ist das Entwicklungssystem periCore-Development-Kit mit einem Entwicklungsboard zum periCore-Modul mit aufsteckbaren Schnittstellen- und Sensor-Interface-Baugruppen, einem fertig konfigurierten periMICA-Edge-Computer mit Debugging-Software, einem Debugger und einer kompletten Entwicklungsumgebung ausgerüstet.

Referenzimplementierungen für die beigelegten Sensorboards ermöglichen es, Projekte schnell zu starten und einfach umzusetzen.

Wachsende Bedrohung durch Cyberangriffe

Im Zeitalter von Industrie 4.0 stehen Unternehmen vor der Herausforderung, ihre Produktionsumgebungen vor Cyberangriffen zu schützen, die sich zunehmend auch auf OT-Systeme ausweiten. Der steigende Vernetzungsgrad und die Notwendigkeit für eine steigende Anzahl an Fernwartungszugängen erhöhen das Risiko für Cyberangriffe erheblich.

Traditionelles Sicherheitsdenken, das davon ausgeht, dass interne Netzwerkzonen grundsätzlich sicher sind, ist heute nicht mehr zeitgemäß. Dies betrifft jegliche Art von Datenverkehr auf Feldebene, insbesondere auch die traditionell völlig ungesicherten Feldbusse und Sensorleitungen. Abhilfe kann hier nur eine ganzheitliche, mehrschichtige Sicherheitsarchitektur schaffen.

Zero Trust – ein neuer Ansatz für hohe Sicherheit

Das Zero-Trust-Sicherheitskonzept hat sich als vielversprechende Lösung für die Bewältigung der wachsenden Bedrohung durch Cyberangriffe erwiesen. Zero Trust basiert darauf, grundsätzlich nichts und niemandem zu vertrauen: keinem Anwender, keinem Dienst und keinem Gerät – auch nicht aus dem eigenen, »sicheren« Netzwerk.

Als Konsequenz daraus muss jeglicher Datenverkehr wirksam verschlüsselt sein, und alle Benutzer, Geräte oder Dienste müssen sich stets identifizieren und für die jeweilige Kommunikation spezifisch authentifizieren, um am Datenverkehr teilnehmen zu können. Durch die strikte Anwendung klar definierter Regeln (Policies) kann nur Kommunikation stattfinden, die diesen vorher festgelegten Regeln konsequent folgt. So werden mögliche Angriffsflächen erheblich reduziert und es ist sichergestellt, dass potenzielle Eindringlinge keinen oder nur begrenzten Schaden anrichten können.

PKI mit eigenem Zertifikatsmanagement

Damit das Konzept so funktioniert, müssen an den jeweiligen Endpunkten der Zero-Trust-Kommunikation die entsprechende lokale Intelligenz und die benötigten Ressourcen vorhanden sein. Die Verwaltung wird dabei umso einfacher, je homogener die genutzte Infrastruktur ist. Hierbei kommen wieder die periCore-Module ins Spiel, die als einheitliche, smarte Netzwerkknoten alle benötigten Ressourcen wie etwa Zertifikate und Schlüssel vor Ort bereithalten. Der Einsatz einer Public-Key-Infrastruktur (PKI) mit Zertifikaten ermöglicht die automatische Authentifizierung aller Teilnehmer, die an der Kommunikation beteiligt sind. Dies können periCore-Mikroserver, periNode-Geräte, Docking-Container (z. B. periMICA-Edge-Computer) oder Benutzer über einen Webbrowser sein.

Einfache Implementierung mit PKI2go

Die lokale Implementierung von PKI2go als Docking-Container mit der Möglichkeit zum wahlfreien Erstellen von Root-, Host- und Client-Zertifikaten erleichtert dabei die sichere Kommunikation über Single-Pair-Ethernet ganz erheblich. Sie vermeidet viele potenzielle Angriffsvektoren, da keine externen Autorisierungsstellen außerhalb des jeweiligen Netzwerksegments in der Feldebene benötigt werden. PKI2go ist patentiert und ermöglicht eine ebenso einfache wie benutzerfreundliche Implementierung von PKI. So ermöglicht es die einfache Erstellung und Verwaltung von Zertifikaten – sowohl manuell über eine grafische Benutzeroberfläche als auch automatisiert über eine REST-API.

Die Anwendung erkennt dabei automatisch die verfügbaren Hosts und weist ihnen dann spezifische Applikationen oder PKIs zu. Mit der Möglichkeit, eigene Zertifikate zu erstellen und zu signieren, können lokale Zertifizierungsstellen eingerichtet werden, die jeweils Root-, Client- oder Host-Zertifikate ausstellen können. Die Granulierung der Zertifikate verbessert die Sicherheit und erleichtert die Kontrolle über die Netzwerkkommunikation.

Differenzierte Zugriffskontrolle durch Benutzerrollen

Ein weiterer Vorteil von PKI2go ist die Möglichkeit zur differenzierten Zugriffskontrolle durch verschiedene Benutzerrollen:

- Admin – erlaubt alle Operationen, einschließlich Firmware-Update, Sicherheitseinstellungen und Änderungen von Konfigurationen

- Super – erlaubt nur bestimmte Konfigurationseinstellungen und Lesezugriff. Firmware-Update und Sicherheitseinstellungen sind nicht möglich.

- Reader – nur Lesezugriff möglich

PKI2go-Container werden standardmäßig mit einem ersten Benutzer namens admin_pki_container ausgeliefert. Weitere Benutzer können ganz einfach über die Schaltfläche »Add New User« erzeugt werden. Nach Eingabe des neuen Benutzernamens und Auswahl der gewünschten Fähigkeiten (Benutzerrolle), die dem neuen Benutzer zugewiesen werden sollen, werden die Client-Zertifikate automatisch erzeugt und heruntergeladen.

Damit können unterschiedlichen Benutzern ganz einfach spezifische Berechtigungen zugewiesen werden, um den Zugriff auf kritische Ressourcen zu regulieren. Dies geschieht durch die Generierung und Bereitstellung von Client-Zertifikaten, die automatisch erzeugt und heruntergeladen werden können. Mit dem »Perinet Starter Kit Plus« lassen sich dazu ohne spezielle Vorkenntnisse ganz einfach Beispielanwendungen erstellen und konfigurieren.

Einfache und sichere Netzwerke

Insgesamt tragen Zero Trust und PKI2go wirksam dazu bei, die Sicherheitslücken in Industrie-4.0-Umgebungen auf der Feldebene zu schließen und die Systeme dort vor potenziellen Cyberangriffen zu schützen. Durch die Implementierung dieser Technologien können Unternehmen ihre Produktionsumgebungen effektiv absichern. Für viele Anwendungen ist SPE dafür eine ideale Vernetzungsplattform.

Hierzu kann die patentierte Sicherheitsanwendung PKI2go in Ethernet- und SPE-Umgebungen unabhängig vom Netzwerk-Setup lokal und mit praktisch beliebig vielen PKI-Instanzen ganz einfach aufgesetzt, betrieben und gewartet werden. Unkompliziert lässt sich also für jeden Netzwerkknoten eine eigene PKI aufsetzen. Dies erhöht die Sicherheit gegen Cyberangriffe; die beteiligten Knoten können sich gegenseitig und gegenüber weiteren Systemen ganz ohne Passwörter selbstständig identifizieren und authentisieren.

Es ist möglich, die für die Sicherheit benötigte kryptografische Infrastruktur in standardisierte Mikroserver (periCore) zu integrieren, die so klein sind, dass sie sogar in Sensorkabel-Anschlussstecker passen. Das hat den großen Vorteil, dass man fast alle Sensoren, Aktoren und Kleingeräte der Feldebene auch nachträglich smart und fit für SPE machen kann. Auf diese Weise lassen sich Altanlagen (Brownfield) ganz einfach für eine sichere Kommunikation nachrüsten.