Diebstahlschutz

Die »Harakiri«-Stromversorgung

Fortsetzung des Artikels von Teil 1

DC/DC-Wandler: auf Zerstörung programmiert

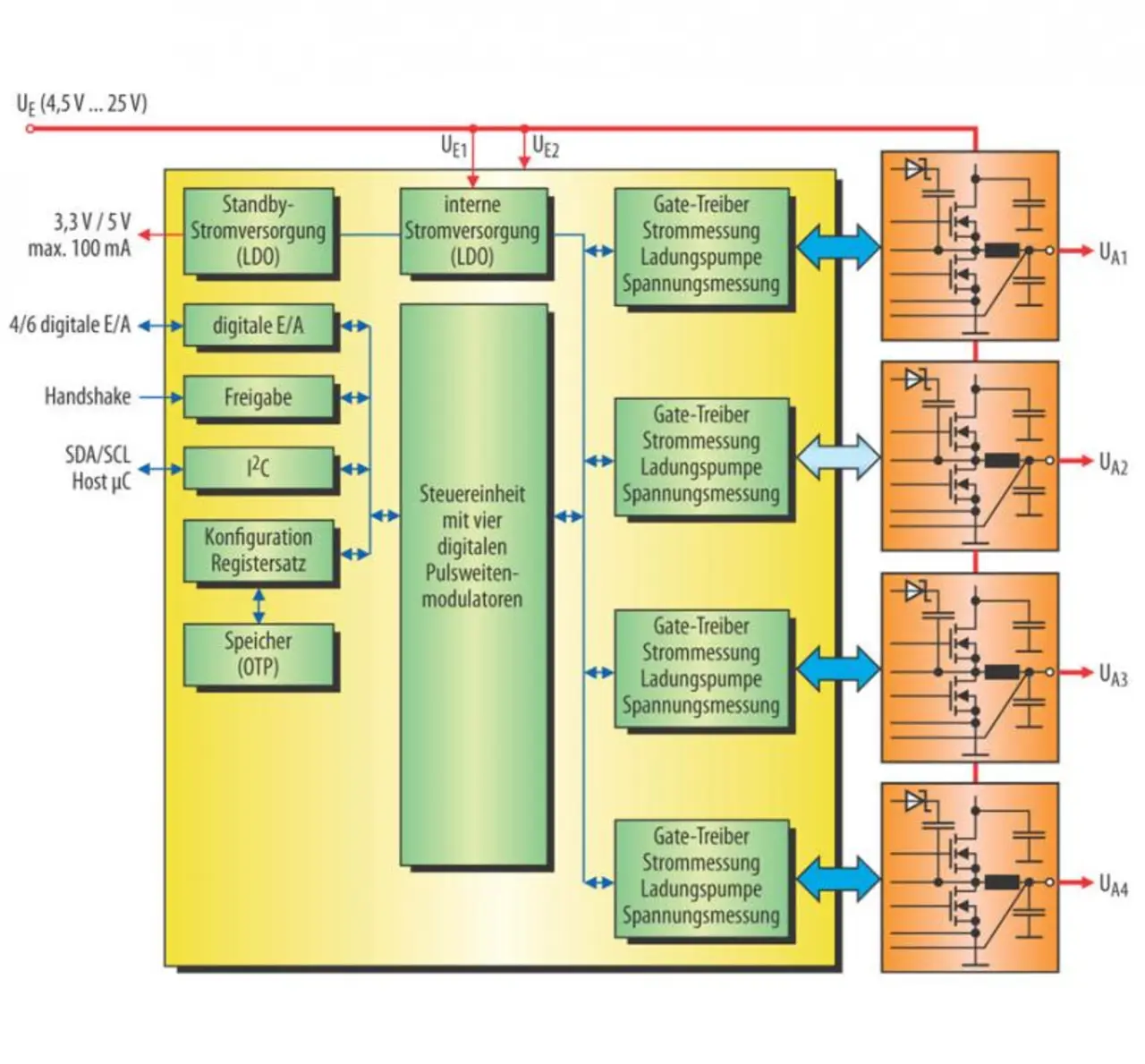

Eine sehr wirksame Schutzmethode nutzen die programmierbaren digitalen Controller für DC/DC-Wandler von Exar, die „Power XR“ genannte Reihe. Eine damit aufgebaute Stromversorgung lässt sich über eine I2C-Schnittstelle ansteuern und regelt gleich mehrere Versorgungsspannungen.

Ein derartiger Controller (Bild) überwacht, steuert und regelt im Normalbetrieb drei Versorgungsspannungen von beispielsweise 1,8 V, 2,2 V sowie 3,3 V für ASICs, FPGAs, Speicher, Mikroprozessoren, Mikrocontroller und andere Komponenten. Ein kleiner Mikrocontroller, der vom LDO (Low Drop Out, Linear-Spannungsregler) im Controller versorgt wird, könnte aktiviert werden, wenn ein Ereignis „Gefahr“ signalisiert - beispielsweise ein Alarmsignal, wenn in einen physikalisch gesicherten Bereich eingebrochen wurde, oder das Signal für ein abgesprengtes Kampfjet-Kabinendach oder ein codiertes HF-Signal zu einem Funkempfänger, der in „fremde“ Hände gefallen ist.

Hierfür lässt sich z.B. auch ein elek-tronischer Zaun nutzen, mit dem ein zur freien Anwendung autorisiertes geographisches Gebiet festgelegt werden kann. Wird ein geschütztes Gerät außerhalb dieses vom elektronischen Zaun umschlossenen Gebietes verbracht, initiiert der Mikrocontroller die Selbstzerstörung. Auch anhand von GPS-Signalen ließe sich feststellen, an welchem Ort sich das zu schützende Gerät aufhält. Befindet es sich außerhalb seines zugelassenen Einsatzortes, dann kann es sich selber zerstören.

Die Selbstzerstörung kann beispielsweise folgendermaßen ablaufen: Nachdem ein gültiges Aufbruch-Ereigniss erkannt wurde, werden zunächst die schützenswerten Daten im Speicherbereich des Gerätes gelöscht und mit Fehlinformation überschrieben. Im zweiten Schritt setzt die Stromversorgung die Schwellwerte für Überspannung und Überstrom auf Maximum oder schaltet diese Schutzfunktionen vollständig ab. Nun wird die Ausgangsspannung für eine gewisse Zeit auf ihren maximalen Wert angehoben - so werden die VLSI-Bausteine zerstört. Danach zerschießt der Mikrocontroller noch alle Antifuses des Netzteil-Controllers und macht damit die Stromversorgung unbrauchbar.

Als Ziel der Manipulationssicherung, dem Tamper-Proofing, gilt: Gerät eine Baugruppe mit geheimen Daten in die falschen Hände, soll sie wertlos sein: jeder Speicherinhalt zerstört, gelöscht, überschrieben und die Elektronik verbrannt. Eine digital gesteuerte Stromversorgung, kombiniert mit sich ergänzenden Maßnahmen der Software-Verschlüsselung, selbstzerstörender Hardware und geeignete manipulationssichere Software können es Unbefugten sehr schwer oder gar unmöglich machen, auf derartig geschützte Systeme zuzugreifen und ihnen ihre Geheimnisse zu entlocken.

- Die »Harakiri«-Stromversorgung

- DC/DC-Wandler: auf Zerstörung programmiert