Betriebssysteme

Separation schafft Sicherheit

Fortsetzung des Artikels von Teil 1

Sicher und flexibel durch Modularität

Integrity stellt eine bewährte und SIL-3-zertifizierte Separations-Kernel-Architektur dar, die einen modularen Aufbau sicherer Software ermöglicht. Damit vereinfacht sich nicht nur die Entwicklung zertifizierter Systeme, es verringern sich auch die Kosten für die Re-Zertifizierung während der Lebensdauer, die unvermeidlich sind, wenn Änderungen an einzelnen Komponenten vorgenommen werden.

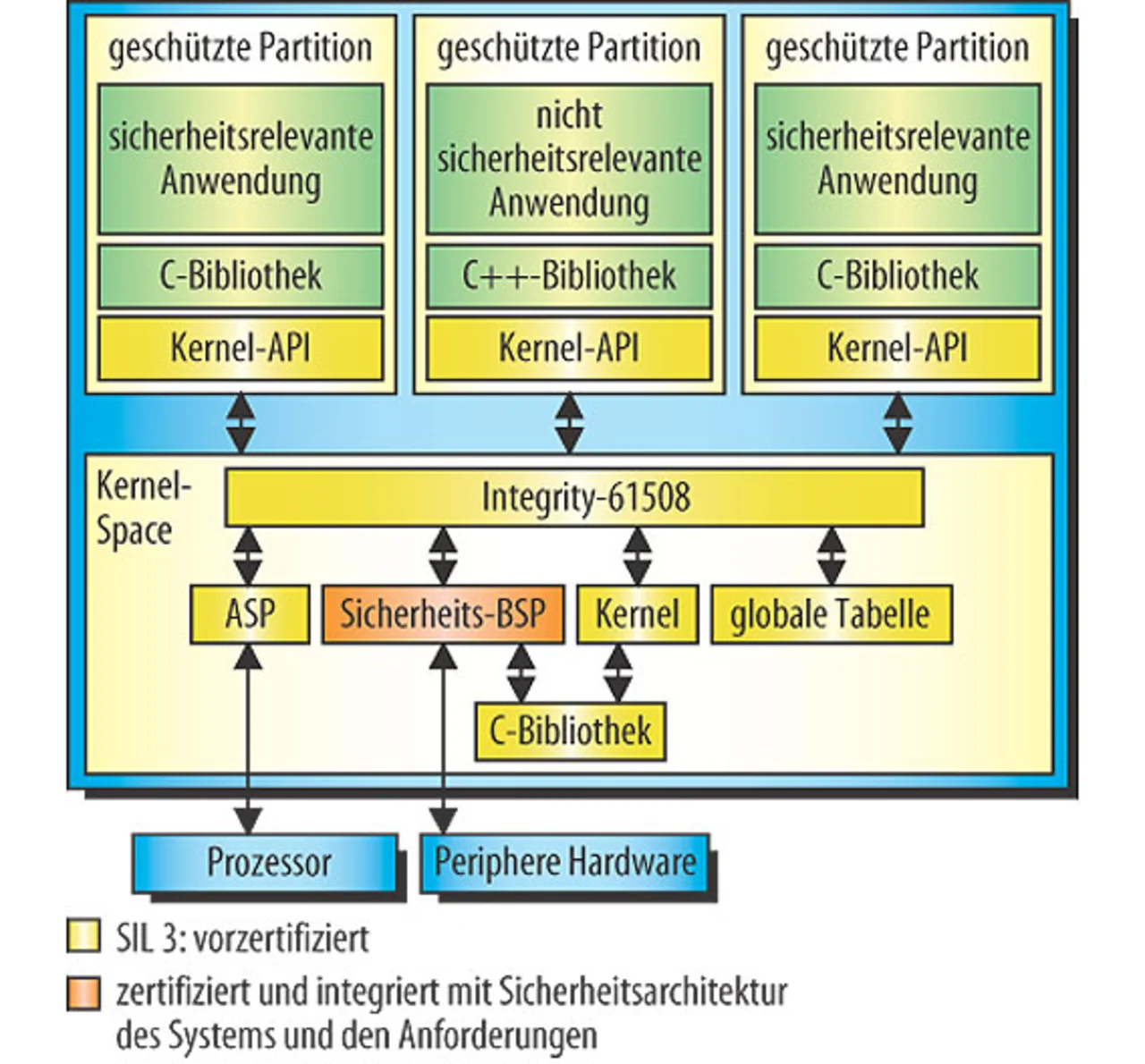

Der Separations-Kernel unterteilt die Software-Komponenten, die verschiedene Steuerungsaufgaben wahrnehmen, sicher in virtuelle Adressräume und garantiert Ressourcenverfügbarkeit. Damit wird jede einzelne Software-Komponente vor anderen Komponenten geschützt, die möglicherweise fehlerhaft in anderen Partitionen laufen. So kann der Entwickler den Kommunikations-Stack in einer Partition platzieren, während eine andere Partition die Steuerung einer Pumpe oder eines Stellglieds übernimmt, und wiederum eine andere Partition verwaltet die Anwenderschnittstelle, sofern eine solche Schnittstelle überhaupt besteht (Bild). Mit Hilfe der Separations-Kernel-Architektur ist es möglich, sichere und robuste industrielle Steuerungen zu entwickeln.

Flexibilität und Skalierbarkeit sind entscheidend für den Erfolg zukünftiger Steuerungslösungen in der Industrie. Mit der Vielzahl an Protokollen, die sich heute im Industriesektor finden, müssen zukünftige Steuerungen flexibel und erweiterbar sein, ohne dabei die Sicherheit zu beeinträchtigen. Die Anbieter unterstützen heute zahlreiche Protokolle und deren Varianten, so z.B. CAN, CANopen, EtherCAT, Profibus, Profinet etc.

Es gibt einen eindeutigen Bedarf an vorzertifizierten Software-Komponenten, die diese Protokolle bieten und diese einfach in bestehende Architekturen und Plattformen integrieren, um Interoperabilität zu gewährleisten. Für Industriesteuerungen, die mehrere Betriebssysteme erfordern, wie z.B. jene mit Anwenderschnittstellen, die unter Linux oder Windows laufen, bietet der Separations-Kernel die Basis für die Virtualisierung und sichere Partitionierung dieser unsicheren Komponenten von den sicherheitskritischen Bestandteilen der Gesamtsteuerung. Die Separations-Kernel-Architektur ermöglicht Flexibilität und eine Erweiterung, ohne auf die Sicherheitsanforderungen des Systems im Rahmen von IEC 61508 verzichten zu müssen.

Die Separations-Kernel-Architektur kann auch das Gesamt-Design vereinfachen und die Material- und Entwicklungskosten verringern. Mit dem Separations-Kernel können Entwickler industrieller Steuerungen mehr Funktionen in weniger Datenverarbeitungskomponenten integrieren und somit verschiedene Sicherheits-Levels auf einem Single- oder Multicore-Prozessor unterstützen, was letztendlich zu einer kürzeren Stückliste und reduzierten Gesamtentwicklungskosten beiträgt. Mit dieser Art von Partitionierung wird auch die Zertifizierung vereinfacht, da Komponenten mit unterschiedlichen Zertifizierungsanforderungen in ihren eigenen Partitionen untergebracht werden können. Der Zertifizierungsprozess muss nur für die Partitionen durchgeführt werden, die ihn erfordern. Industrielle Steuerungen, die diese Architektur nicht nutzen, sind komplexer, erfordern mehr Entwicklungs- und Zertifizierungsaufwand und sind aufgrund ihrer Komplexität wahrscheinlich auch weniger sicher.

Sicherheits-BSP

Die Vorteile beim Einsatz eines vorzertifizierten Kernels sind wichtig, stellen aber nicht das gesamte Spektrum des Integrity-Betriebssystems für sichere Systeme dar. Sicherheitssysteme erfordern auch eine Fehlererkennung und ein entsprechendes Verhalten beim Auftreten von Fehlern. Die Hardware, auf der die Software ausgeführt wird, kann systematische oder zufällige Fehler aufweisen, was die Software daran hindert, sicher und zuverlässig zu laufen. Es liegt daher in der Verantwortung des Systementwicklers, zu entscheiden, ob ein Erkennen und Korrigieren in der Hardware erfolgt oder ob die Software regelmäßige Überprüfungen vornehmen muss, um den korrekten Betrieb der Hardware zu verifizieren.

Dieser Vorgang geschieht meist auf der Treiberebene und mit Funktionen wie PBIT und CBIT (Power-On- and Continuous Built-in Test). Wegen der Abhängigkeit von der Sicherheitsarchitektur auf Systemebene ist die Integration eines Sicherheits-BSPs keine typische Vorgehensweise, die unabhängig vom Programm vorgenommen werden kann, solange die Hardware vorgegeben ist. Green Hills Software bietet eine fertige Sicherheitsplattform, die aus einem vorzertifizierten Separations-Kernel und Sicherheits-BSP-Dienstleistungen besteht und somit eine Zertifizierung des Programms innerhalb der Plattform ermöglicht.

Der Autor

Jobangebote+ passend zum Thema

| Jim McElroy |

|---|

|

ist Director für das Business Development im Industrie-Sektor bei Green Hills Software. Bevor er diese Position erlangte, war er Vice President für Marketing und Business Development bei Esterel Technologies. Seine Stärken liegen in der Kenntnis des Industrie-Markts und im Entwickeln von Vertriebskonzepten. |

jim.mcelroy@ghs.com

- Separation schafft Sicherheit

- Sicher und flexibel durch Modularität