IPC-Security durch Virtualisierung

Cyber-Sicherheit für die Automatisierung

Fortsetzung des Artikels von Teil 1

HyperSecured-Industrie-PCs

Bei dem von Innominate entwickelten »HyperSecured«-Konzept werden Automatisierungskomponenten wie etwa ein Steuerungs- oder Bediensystem und eine virtuelle »mGuard«-Security-Appliance mit Hilfe eines eingebetteten Virtual Machine Managers auf einer einzigen Hardware integriert. Dies erschließt den Automatisierungskomponenten alle Vorteile einer vorgeschalteten Security Appliance bei reduzierten Hardware-Kosten. Die Automatisierungskomponenten lassen sich so effizient vor unbefugten Zugriffen und Angriffen durch Schad-Software schützen.

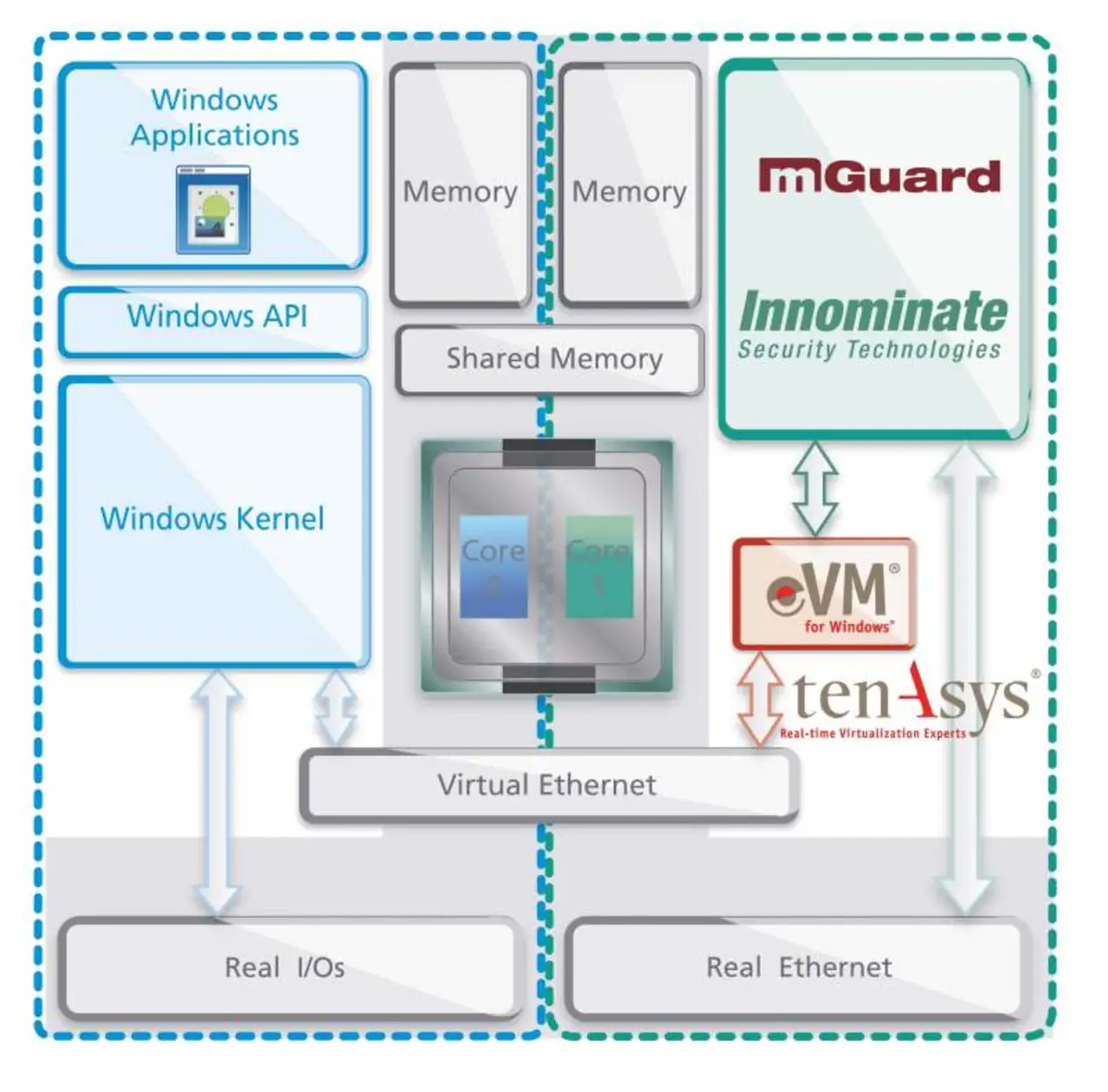

Am Beispiel eines »HyperSecured«-Industrie-PCs hat Innominate mit seinem Technologie-Partner TenAsys demonstriert, dass eingebettete Virtualisierung und Cyber-Sicherheit reif für den produktiven Einsatz sind. Die gemeinsam erstellte Lösung nutzt den Virtual Machine Manager »TenAsys eVM for Windows Embedded«, um ein Original-Windows-Betriebssystem mit einer virtuellen »mGuard«-Security-Appliance in einem Standard-Industrie-PC zu integrieren.

Die Netzwerkkommunikation zwischen dem Windows-System und der externen Umgebung durchläuft die virtuelle »mGuard«-Security-Appliance und wird von ihr kontrolliert. Die Appliance stellt dem PC-System Firewall, Virtual Private Network (VPN) und integritäts-überwachende Dienste zur Verfügung. Die interne Kommunikation zwischen dem Windows-System und der Security Appliance läuft über eine virtuelle Ethernet-Schnittstelle.

Die für die Lösung genutzte Hardware ist ein handelsüblicher Industrie-PC, ausgestattet mit einer Intel-Core-2-Duo-CPU mit VT-x-Support, 2 GByte RAM und dualen Gigabit-Ethernet-Schnittstellen.

Der »TenAsys-eVM«-Embedded-Virtual-Machine-Manager ist ein kompaktes Software-Paket, das über Windows installiert und administriert wird. Es partitioniert die CPU in zwei Kerne und System-Domänen für Windows und das »mGuard«-Gastsystem. Sowohl Windows als auch das »mGuard«-Gastsystem booten nativ, exakt so als ob sie allein laufen würden. Peripheriekomponenten, besonders die physikalische Ethernet-Schnittstelle, werden jeweils exklusiv einem der Systeme zugewiesen.

Virtuelle mGuard-Security-Appliance

Dank »TenAsys eVM« ist auf Intel-Plattformen mit VT-d-Support keine Para-Virtualisierung und Modifikation des »mGuard«-Systems erforderlich. Das Linux-basierte Original-»mGuard«-Firmware-Image läuft auf einem dedizierten Kern der geteilten x86-CPU.

Der virtuelle »mGuard« schützt die Netzwerkkommunikation des PCs umfassend, weil ihm die physische Ethernet-Schnittstelle zur externen Umgebung exklusiv zugewiesen ist. Auch sein DoS-Schutz gegen Denial-of-Service-Attacken greift dank dieser direkten Hardware-Kontrolle: Selbst im Extremfall können höchstens die virtuelle Security Appliance überlastet und externe Pakete verzögert oder verworfen werden. Wegen der strikten Partitionierung der CPU-Kerne und System-Domänen bleiben die Windows-Partition oder potentielle weitere Gastsysteme davon unbeeinträchtigt.

Ein Zugriff auf den PC und sein Windows-System wird von der »mGuard«-Firewall blockiert, solange er nicht durch eine allgemeine statische oder benutzerspezifisch dynamische Firewall-Regel autorisiert ist. Durch die integrierte Virtual-Private-Network-Funktion (VPN) kann der Zugriff auch gesichert mit Authentifizierung und Verschlüsselung aus der Ferne erfolgen. VPN-Tunnel werden dabei vom virtuellen »mGuard« terminiert, das Windows-System sieht nur normale IP-Kommunikation.

Zusammenfassung und Ausblick

Eingebettete Virtualisierung mit einem geeigneten Virtual Machine Manager ermöglicht eine zukunftsweisende Konsolidierung von Automatisierungs- und Cyber-Sicherheits-Funktionen auf einer kostengünstigen Hardware, die die Modularität und Vorteile dedizierter Einzelgeräte bewahrt.

Die vorgestellte »HyperSecured«-Lösung ist dabei nicht generell auf nur ein geschütztes Windows-System beschränkt. Sie wird auch ermöglichen, zusätzliche CPU-Kerne mit eigenen nativen Gastsystemen einschließlich Echtzeit-Betriebssystemen und -Steuerungen zu nutzen.

Torsten Rössel ist Chief Marketing Officer (CMO) von Innominate Security Technologies.

- Cyber-Sicherheit für die Automatisierung

- HyperSecured-Industrie-PCs