Regelalgorithmen für IEEE-1588

Wie spät ist es genau?

Fortsetzung des Artikels von Teil 2

Einfache IEEE-1588-Regelalgorithmen

Wie bereits gesagt, sind diese Art von Algorithmen darauf ausgerichtet, nur den Korrekturwert der eigenen Uhr aufgrund des ermittelten MeanPathDelay zu bestimmen. Ein eigenes Fehlermodell kommt hier nicht oder nur spärlich zu tragen.

Auf Basis des Standard-Regelalgorithmus der TSEP-IEEE-1588-Implementierung soll die Arbeitsweise eines solchen Algorithmus veranschaulicht werden. Dieser einfache Regelalgorithmus versucht im ersten Schritt, ungültige oder falsche MeanPathDelays nicht mit in die Regelung zu übernehmen. Die hier besprochene IEEE-1588-Implementierung basiert auf den Intel-Netzwerkchips der Familie I21x. Diese verwenden das Gigabit-Ethernet nach IEEE-Norm 802.3. Diese Art von Netzwerksystemen ist nicht deterministisch, jeder Teilnehmer kann jederzeit auf das Netzwerk zugreifen. Die Zugriffe werden über Paketkollisionen organisiert. Hierbei kann es dazu kommen, dass Pakete erst deutlich später übertragen werden, als eigentlich angenommen wird. Dieses Delay taucht nicht in den übertragenen Datenpaketen auf. Um die Regelalgorithmen vor diesen falschen und somit störenden Daten zu schützen, versucht der Regelalgorithmus diese falschen Datenpakete zu detektieren und nicht mit in den Regelalgorithmus einzubinden.

Jobangebote+ passend zum Thema

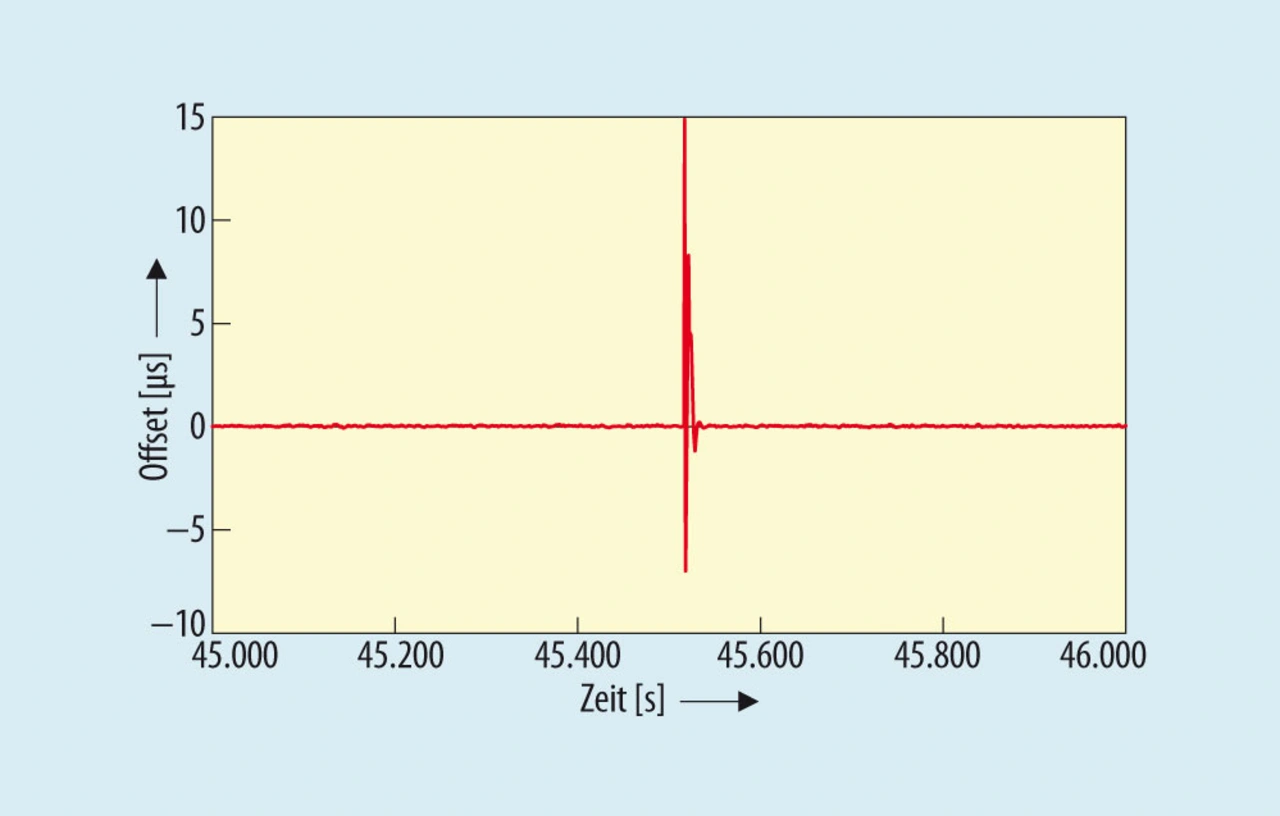

Bild 1 zeigt ein solches falsches Paket, das in den Regelalgorithmus einbezogen wurde und dann ausgeglichen werden musste. Diese falschen Daten sind am deutlich erhöhten MeanPathDelay zu erkennen. Zur Detektion wird die Standardabweichung σ des MeanPathDelay berechnet:

Dabei ist μ der Erwartungswert, n die Anzahl der Messwerte und xi sind die Messwerte.

Überschreitet nun ein neues MeanPathDelay die berechnete Standardabweichung deutlich, wird dieser nicht für die weitere Verarbeitung verwendet.

Berechnung der Korrektur

Im nächsten Schritt wird versucht, aus den berechneten MeanPathDelays die Korrektur der eigenen Uhr zu berechnen. Hierzu wird die Abweichung des Slaves vom Master, die über den MeanPathDelay-Algorithmus bestimmt wurde, auf die Frequenz des eigenen Zählers (Uhr) umgelegt. Hierzu wird im ersten Schritt der Fehler ΔF der eigenen Uhr pro Zählerschritt berechnet:

Dabei ist Δtm das MeanPathDelay, Δts die Zeitdauer seit der letzten Berechnung und tps die Anzahl der Ticks pro Sekunde.

Der Intel I21x kann die Zeit, nach der der eigene Zähler inkrementiert wird (alle 8 ns), in gewissen Grenzen variieren. Der Fehler pro Zählerinkrement wird durch den Algorithmus nach obiger Formel in die Hardware programmiert.

Bei solchen einfachen Regelalgorithmen kommt es immer wieder zum Aufschwingen des Systems, da der Regelalgorithmus in Abhängigkeit vom ermittelten Fehler den Korrekturwert entsprechend anwendet. Um ein solches Aufschwingen zu vermeiden, betrachtet der TSEP-IEEE-1588-Regelalgorithmus die erste Ableitung des MeanPathDelays.

Mit diesen einfachen Regelalgorithmen lassen sich unabhängig von Fehlermodellen und Hardware-Topologien einfache und funktionierende Systeme aufbauen. Natürlich sind dabei Abstriche in der Genauigkeit zu machen. Diese Regelalgorithmen sind in der Regel bei allen IEEE-1588-Implementierungen standardmäßig enthalten und erlauben den Nutzer einen einfachen Einstieg in die IEEE-1588-Problematik.

- Wie spät ist es genau?

- Der IEEE-1588-Regelalgorithmus

- Einfache IEEE-1588-Regelalgorithmen

- Komplexe IEEE-1588-Regelalgorithmen

- Multiplexen bei der Gigabit-Ethernet-Datenübertragung

- Der Kalman-Filter