WLAN-Sicherheit

Zehn Maßnahmen zum Schutz von 802.11-Wi-Fi–Modulen

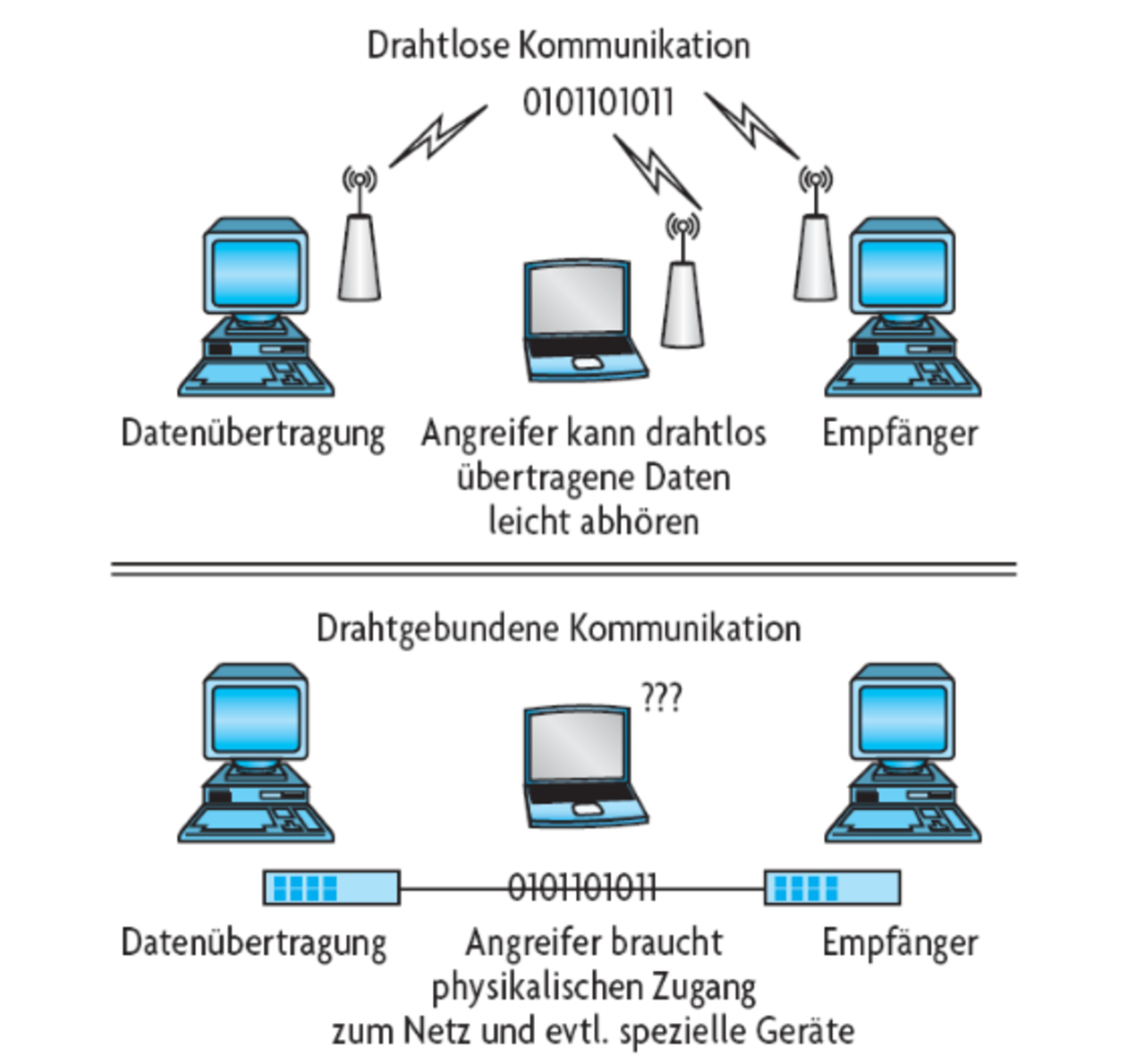

Funkmodule senden ihre Daten prinzipbedingt in die „Luft“ ab – jeder, der ein passendes Empfangsgerät hat, kann mithören. Deshalb müssen die Daten bei der Funkkommunikation geschützt werden. Hierbei denkt jeder zunächst an die Verschlüsselung der Funkstrecke – doch damit allein ist es nicht getan.

Mit der zunehmenden Popularität von Drahtlostechnologien haben sich auch die Risiken erhöht, mit denen Anwender von Funksystemen konfrontiert werden. Auch die Hacker haben dazugelernt, und daher sollten Gerätehersteller ihre Funksysteme entsprechend schützen. Es gibt beim Schutz eines integrierten 802.11-Moduls vieles zu beachten, von den Authentifizierungsprotokollen bis hin zur Umgebung, in der das Gerät zum Einsatz kommt. Die folgenden zehn Punkte zum Schutz von integrierten 802.11-Wi-Fi-Modulen sollten beachtet werden.

1. Das Umfeld der Anwendung analysieren

Dies wird leicht vergessen, ist aber für die Sicherheit der Applikation absolut kritisch. Embedded-Systeme kommen in der realen Welt zum Einsatz, daher stellt die physikalische Sicherheit ein großes Problem dar, denn ein Angreifer kann ein Gerät, auf das er physikalisch Zugriff hat, in vielen Fällen wesentlich leichter knacken. Darüber hinaus können von anderen Geräten in der Nähe des Standorts ausgesandte Störungen (speziell solche im gleichen Funkband) die Kommunikation im schlimmsten Fall völlig zum Erliegen bringen – ein einfacher Mikrowellenherd kann hier zum effizienten Störsender mutieren.

Jobangebote+ passend zum Thema

2. Sicherheit in Funknetzen

Ein funkgestütztes Netzwerk sendet ständig Daten, und zwar an jeden, der über einen entsprechenden Empfänger verfügt (Bild 1). In einem drahtgebundenen Netzwerk gestaltet sich der Zugang zu den Daten wesentlich schwieriger. Sicher könnte ein Angreifer einen induktiven Sensor benutzen, um die Daten mitzulesen, man könnte dann aber immer noch einen Faradayschen Käfig um das Kabel legen und dieses einbetonieren. Bei Funksystemen gibt es solche Optionen nicht.

3. WEP ist tabu

WEP (Wired-Equivalent Privacy) war der erste Versuch, 802.11-Funknetze zu sichern. Dummerweise wurde das Protokoll nach der Einführung entschlüsselt und kann mittlerweile mit Hilfe frei verfügbarer Software-Tools in Sekunden umgangen werden. Obwohl das Problem schon lange bekannt war, wurde eine große Zahl von Geräten mit WEP ausgeliefert, und viele davon sind heute noch so in Betrieb. Da die meisten dieser Geräte auch das neue Sicherheitsprotokoll WPA2 unterstützen, sollte man unbedingt auf dieses ausweichen. Wenn das nicht möglich ist, müssen bei WEP unbedingt zusätzliche Authentifizierungs- und Verschlüsselungsverfahren genutzt werden (siehe auch Punkt 6).

4. Auch WPA-TKIP ist veraltet

Die Entwicklung von WPA erfolgte als Reaktion auf die Tatsache, dass man WEP umgehen konnte. Allerdings wurde es für die Nutzung der gleichen Hardware konzipiert. Unglücklicherweise sprechen alle Zeichen dafür, dass es an der Zeit ist, sich auch davon zu verabschieden. Es ist zwar nicht annähernd so unsicher wie WEP, aber jüngste Angriffe zeigen deutliche Schwächen des WPA-Protokolls auf, und so wird es bald mit WEP vom Markt verschwinden. Glücklicherweise wurde WPA2 als vollständiger (jedoch nicht hardware- kompatibler) Ersatz konzipiert. Wi-Fi-Verbindungen sollten immer mit WPA2 verschlüsselt werden.

5. Wi-Fi-Verschlüsselung allein reicht nicht aus

Ein wichtiges Defizit der für Wi-Fi herangezogenen Verschlüsselungsprotokolle besteht darin, dass diese die Daten nur auf dem Weg zwischen dem Gerät und dem Access-Point schützen. Haben die Daten den Access-Point erreicht, so werden sie entschlüsselt und ohne jeden weiteren Schutz weitergeleitet. In einem internen Firmennetzwerk mag das keine große Rolle spielen, aber sobald ein Gerät mit dem Internet vernetzt ist, könnten Sie Ihr WPA2 genauso gut ausschalten – hier gibt es keine Sicherheit mehr. Aus diesem Grund ist es ratsam, auf ein höherklassiges Sicherheitsprotokoll wie TLS (Transport Layer Security) oder SSH (Secure Shell) zurückzugreifen. Diese Protokolle verschlüsseln alles, vom Gerät bis zum endgültigen Bestimmungspunkt der Daten, gleich über welches Netz diese auch gesendet werden.

- Zehn Maßnahmen zum Schutz von 802.11-Wi-Fi–Modulen

- Maßnahmen 6 bis 10